Didėjant kibernetinėms grėsmėms, vis svarbiau tampa užtikrinti interneto svetainių ir el. parduotuvių saugumą. Neprižiūrimos interneto svetainės tampa lengvu kibernetinių atakų taikiniu, o kenkėjišku kodu užkrėsta svetainė gali būti pasitelkiama sukčiavimui. Viena iš tokių atakų, kurios pasekmės gali būti itin skaudžios, yra DNS vagystė. Šiame straipsnyje išsamiai aptarsime, kas yra DNS vagystė, kaip ji veikia ir, svarbiausia, kaip nuo jos apsisaugoti.

Kas yra domenas ir DNS?

Domenas - tai unikalus interneto adresas, padedantis per DNS sistemą (angl. Domain Name System) nukreipti interneto lankytojus į serverius, kuriuose yra laikomi interneto svetainės, el. parduotuvės arba kitų sistemų failai bei duomenų bazės. Domenas leidžia naudotis el. paštu, prisijungti prie duomenų saugyklų bei kitų paslaugų. Paprastai tariant, DNS veikia kaip interneto telefonų knyga, paverčianti suprantamus interneto adresus (pvz., www.example.com) techniniais IP adresais, kuriais naudojasi kompiuteriai.

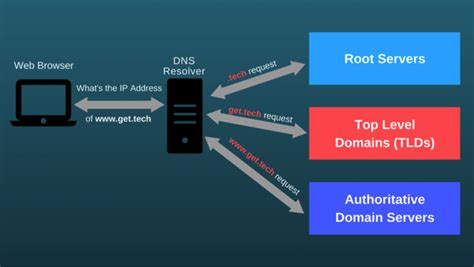

Procesas, kai vartotojas norėdamas patekti į norimą interneto svetainę ar el. parduotuvę interneto naršyklėje parašo domeną - adresą, vyksta šitaip: interneto tiekėjo arba viešasis rekursinis DNS serveris (angl. Recursive Resolver) siunčia A arba AAAA tipo užklausas į šakninį DNS serverį (angl. Root Name Server), aukščiausiojo lygio domeno administratoriaus DNS serverį (angl. Top Level Domain Name Server) bei domeną aptarnaujančio paslaugų teikėjo autoritetingą DNS serverį (angl. Authoritative Name Server). Gavęs atsakymus iš visų autoritetingų DNS serverių, vartotojo naudojamas rekursinis serveris „sužino“, kur saugoma svetainė ir nukreipia į interneto svetainės failus ir duomenų bazes saugantį serverį, iš kurio jie persiunčiami į interneto naršyklę.

Kaip veikia DNS vagystė?

Didėjant kibernetinėms grėsmėms, būtina vis labiau rūpintis interneto svetainių ir el. parduotuvių saugumu. Pasak Kauno technologijos universiteto (KTU) Interneto paslaugų centro DOMREG Techninio administravimo skyriaus vadovo Tomo Simonaičio, neprižiūrimos interneto svetainės tampa lengvu kibernetinių atakų taikiniu. Kenkėjišku kodu užkrėsta svetainė gali būti pasitelkiama sukčiavimui.

Viena iš pagrindinių DNS vagystės formų yra DNS užklausų falsifikavimas (angl. DNS Spoofing) arba DNS serverio podėlio sufalsifikavimas (angl. DNS Cache Poisoning). Šių atakų metu kenkėjai siekia pateikti suklastotus DNS atsakymus. Jeigu nusikaltėliams pavyksta suklastoti DNS atsakymus arba net užgrobus domeną (angl. Domain Hijacking) pakeisti DNS serverių adresus, tuomet interneto svetainės lankytojai gali būti nukreipiami į netikras, dažniausiai sukčiavimui skirtas interneto svetaines, taip pat gali būti perimti el. pašto laiškai ir kitos paslaugos.

DNS užklausų falsifikavimas gali būti pasitelkiamas įvairioms kibernetinėms atakoms. Nusikaltėliai dažniausiai siekia nukreipti vartotojus į netikrus bankų, mokėjimų puslapius arba sukurti imituojančias oficialias, tačiau kenkėjiškas interneto svetaines asmens duomenų rinkimui arba netikriems pardavimams organizuoti per suklastotas el. parduotuves. Taip pat gali būti vykdomas duomenų perėmimas per MITM (angl. Man-in-the-Middle) atakas.

Kaip apsisaugoti nuo DNS vagysčių?

Kad DNS vagystės nenutiktų, reikia pasirūpinti keliais svarbiais saugumo aspektais.

1. Domėno valdymo paskyros saugumas

Pirmiausia, būtina užtikrinti domėno valdymo paskyros saugumą. Tai reiškia, kad reikia naudoti patikimus, unikalius slaptažodžius. Idealu, jei kiekvienoje paskyroje prisijungiant naudotumėte skirtingus slaptažodžius. Nenaudokite lengvai atspėjamų slaptažodžių, tokių kaip „123456“ ar „password“. Taip pat svarbu reguliariai keisti slaptažodžius ir apsvarstyti dviejų veiksnių autentifikacijos (2FA) naudojimą, jei jūsų domeno registratorius tai siūlo. Nesusigundykite ir neatidarinėkite elektroninių pranešimų, nuorodų ar dokumentų, kuriuos atsiuntė jums nepažįstami siuntėjai. Taip pat nesidalykite su nepažįstamaisiais savo asmeniniais duomenimis. Nesaugokite savo prisijungimo duomenų išmaniajame telefone ar planšetiniame kompiuteryje. Nelaikykite jų SMS žinutėse ar el. laiškuose.

2. DNSSEC plėtinio naudojimas

KTU Interneto paslaugų centro DOMREG Techninio administravimo skyriaus vadovo T. Simonaičio teigimu, DNSSEC (angl. DNS Security Extensions) pasitelkia skaitmeninius kriptografinius parašus ir viešojo rakto infrastruktūrą, kad apsaugotų persiunčiamą DNS informaciją. Kiekvienam domeno DNS įrašui (pvz., A, AAAA, CNAME, MX ir t. t.) priskiriamas skaitmeninis parašas, kuris sukuriamas naudojant domeno privačius raktus. Rekursinis serveris patikrina viešuosius raktus, kad patvirtintų, jog informacija nebuvo pakeista. Dėl DNSSEC plėtinio kibernetiniai nusikaltėliai neturi jokios galimybės keisti ir suklastoti DNS įrašų juos įbrukdami rekursiniam serveriui. Naudojant DNSSEC galima apsisaugoti nuo suklastoto DNS atsako (angl. DNS Spoofing), nuo DNS serverio podėlio sufalsifikavimo (angl. DNS Cache Poisoning), duomenų perėmimo per MITM (angl. Man-in-the-Middle) atakas.

Nors DNSSEC kriptografiniu parašu apsaugoti domenai pirmiausia būtini didelio saugumo reikalaujančioms informacinėms sistemoms - bankams, finansų, valstybės institucijoms, sveikatos apsaugos ar telekomunikacijų įmonėms, tačiau DNSSEC jau tampa būtinybe el. parduotuvėms ir net reprezentacinėms interneto svetainėms, siekiančioms saugumo bei vartotojų pasitikėjimo.

DNSSEC apžvalga

3. Domeno galiojimo termino laiku pratęsimas

Laiku nepratęsus domeno galiojimo termino, domeno vardas patenka į vieno mėnesio trukmės „karantiną“, per kurį tas pats domeno turėtojas dar turi galimybę domeno vardą „atkurti“ išsaugodamas teises į domeną. Tačiau, jei terminas praleidžiamas, domenas gali tapti prieinamas kitiems registruoti, o tai gali tapti dar viena kibernetinio saugumo rizika. Todėl itin svarbu sekti domeno galiojimo laiką ir jį laiku pratęsti.

4. Kiti svarbūs interneto svetainės saugumo aspektai

Nors domeno ir DNS veikimo saugumas yra ypatingai svarbus, reikėtų nepamiršti kitų interneto svetainės saugumo aspektų. Norint, kad interneto svetainė ar el. parduotuvė būtų saugi, o klientai jaustųsi užtikrinti dėl savo duomenų saugumo, reikėtų būtinai įdiegti HTTPS protokolą su SSL/TLS sertifikatais. Tai užtikrina, kad duomenys tarp vartotojo naršyklės ir svetainės serverio bus perduodami šifruotu kanalu.

Nuolat atnaujinkite turinio valdymo sistemą (pvz., „WordPress“) ir jos komponentus - įskiepius (angl. Plugin), dizaino šablono (angl. Theme) elementus. Būtina pašalinti nenaudojamus įskiepius ar dizaino šablonus, kurie gali kelti riziką, nes juose gali būti neištaisytų saugumo spragų.

Nuo kibernetinių atakų saugotis turėtų padėti interneto svetainės prieglobos (angl. hosting) serveryje įjungtos užkardos arba WAF (angl. Web Application Firewall) sprendimų (pvz., „Cloudflare“) naudojimas. Šios priemonės gali blokuoti įtartinus prisijungimo bandymus ir apsaugoti nuo įvairių tipo atakų.

Būkite budrūs naudodamiesi socialiniais tinklais. Nesirinkite draugų iš nepažįstamų asmenų. Atminkite, duomenys, kurie jus atrodo ne itin reikšmingi - gimimo data, el. paštas - gali būti panaudoti prieš jus.

Galų gale, kontroliuokite savo finansus. Reguliariai tikrinkite bankų ataskaitas ir sąskaitas, kad laiku pastebėtumėte bet kokius neįprastus pavedimus ar operacijas.

Statistikos ir tendencijos

KTU Interneto paslaugų centro DOMREG duomenimis, per 2024 m. antro lygio .lt domenų skaičius išaugo 2,68 proc. ir metų pabaigoje siekė daugiau kaip 239 tūkst. Nors per praėjusius metus buvo įkurta 42,2 tūkst. naujų .lt domenų, tačiau 35,7 tūkst. Europos domenų registrų asociacijos CENTR duomenimis, 2024 m. populiariausias Lietuvoje ir toliau išliko .lt domenas, kurį savo interneto svetainėms, el. parduotuvėms, el. paštui bei kitoms paslaugoms buvo pasirinkę 59 proc.

Šie skaičiai rodo augantį domenų naudojimą, o kartu ir didėjančią riziką susidurti su kibernetinėmis atakomis, įskaitant DNS vagystes. Todėl svarbu, kad tiek pavieniai vartotojai, tiek verslo subjektai suprastų šių grėsmių rimtumą ir imtųsi atitinkamų saugumo priemonių.

DNSSEC ir el. pašto saugumas

DNSSEC taip pat užtikrina el. pašto saugumą per TLSA (angl. Transport Layer Security Authentication). Tai DNS įrašai, nurodantys, kokį sertifikatą naudoja el. pašto (SMTP) serveris. El. paštą persiunčiantis serveris pasitikrina, koks sertifikatas tinka bendraujant su gavėjo serveriu ir užtikrina el. laiško perdavimą šifruotu kanalu. Tai svarbu siekiant išvengti el. laiškų perėmimo ir pakeitimo.

Apibendrinant

Didėjantis interneto naudojimas ir skaitmeninių paslaugų plitimas neišvengiamai didina ir kibernetinių grėsmių mastą. DNS vagystės, nors ir gali atrodyti techniškai sudėtingos, yra reali ir pavojinga grėsmė, galinti sukelti finansinių nuostolių, pakenkti reputacijai ir atskleisti jautrius duomenis. Laiku imdamiesi tinkamų saugumo priemonių, tokių kaip stiprių slaptažodžių naudojimas, dviejų veiksnių autentifikacijos aktyvavimas, DNSSEC plėtinio diegimas, domeno galiojimo termino sekimas ir kitų bendrųjų interneto svetainės saugumo praktikų, galite žymiai sumažinti riziką tapti šių atakų auka. Saugumas internete - tai nuolatinis procesas, reikalaujantis budrumo ir atidumo.