Šiuolaikiniame pasaulyje, kur įterptos sistemos ir daiktų internetas (IoT) tampa vis populiaresni, saugumas ir efektyvumas tampa itin svarbūs. Viena iš pagrindinių užduočių - užtikrinti saugų ryšį tarp įvairių įrenginių, ypač kai naudojamas UDP protokolas, kuris yra žinomas dėl savo greičio ir mažo poveikio našumui. Šiame straipsnyje gilinsimės į įterptojo TLS UDP koncepciją, nagrinėdami jo privalumus, iššūkius ir praktinius įgyvendinimo aspektus.

UDP protokolo ypatumai ir poreikis saugumui

UDP (User Datagram Protocol) yra ryšio protokolas, kuris, skirtingai nuo TCP, nepateikia garantijų dėl duomenų pristatymo, tvarkos ar dubliavimo pašalinimo. Tai daro jį idealiai tinkantį realaus laiko programoms, kur svarbiausia greitis ir mažas delsos laikas, pavyzdžiui, žaidimuose, tiesioginiuose vaizdo ir garso srautuose, bei įterptose sistemose, kur resursai yra riboti. Tačiau UDP trūksta įgimtų saugumo funkcijų. UDP duomenų paketų antraštės yra labai paprastos, todėl jas lengva suklastoti. Tai kelia rimtą grėsmę, ypač IoT aplinkoje, kur įrenginiai gali būti naudojami valdyti fizinius procesus ar perduoti jautrią informaciją.

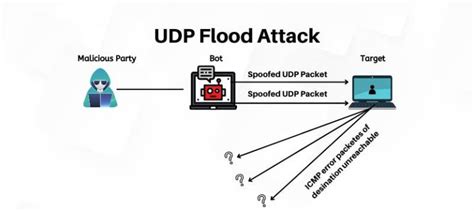

Pavyzdžiui, jei įrenginys pasitiki UDP paketo šaltinio IP adresu ir prievadu, atakuotojas gali suklastoti šiuos duomenis ir siųsti netikrus paketus, leidžiančius atlikti bet kokius veiksmus, kuriuos leidžia tinklo protokolas. Tai gali sukelti netikėtus veiksmus, sistemos sutrikimus ar netgi duomenų vagystes. Be to, UDP yra pažeidžiamas DDoS (Distributed Denial of Service) atakoms. Atakuotojas gali sukurti netikrus UDP paketus su suklastotu šaltinio adresu, kurie priverstų įrenginį siųsti didelius duomenų kiekius į taikinį, taip jį perkraunant.

TLS ir DTLS: Saugumo užtikrinimas UDP ryšiuose

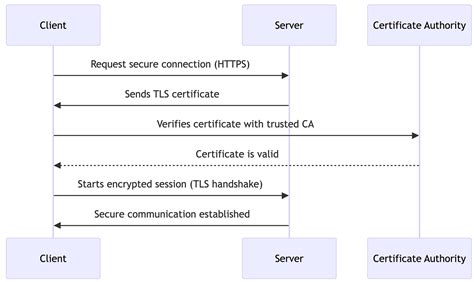

Siekiant išspręsti UDP saugumo trūkumus, buvo sukurtos tokios technologijos kaip TLS (Transport Layer Security) ir DTLS (Datagram Transport Layer Security). TLS yra plačiai naudojamas protokolas, užtikrinantis saugų ryšį internete, ypač per TCP protokolą. Jis suteikia šifravimą, duomenų vientisumo tikrinimą ir autentifikaciją.

DTLS yra TLS adaptacija UDP protokolui. Jis suteikia panašias saugumo garantijas kaip ir TLS, tačiau yra pritaikytas dirbti su datagramomis, kurios yra UDP pagrindinis duomenų vienetas. DTLS yra ypač vertingas įterptose sistemose ir IoT įrenginiuose, kur riboti skaičiavimo resursai ir energijos suvartojimas yra svarbūs veiksniai.

Nors DTLS ir siūlo didelį saugumo lygį, jis turi ir savų iššūkių. Jis yra tolerantiškas paketų perskirstymui ir duomenų praradimui, tačiau jei duomenys yra didesni nei datagramos dydis, gali kilti duomenų praradimo rizika. Taip pat, DTLS gali turėti didesnį antkainį (overhead) nei paprastas UDP, kas gali būti svarbu labai ribotų resursų turinčiose sistemose.

TLS įgyvendinimas įterptose sistemose: Iššūkiai ir sprendimai

Įterptųjų sistemų TLS įgyvendinimas yra sudėtingas procesas, susiduriantis su daugybe iššūkių. Viena iš pagrindinių problemų yra riboti skaičiavimo pajėgumai, atmintis ir energijos suvartojimas. Sudėtingi kriptografiniai algoritmai, naudojami TLS, reikalauja daug procesoriaus galios ir gali greitai išeikvoti baterijos energiją.

Vienas iš būdų spręsti šią problemą yra naudoti efektyvesnius kriptografinius algoritmus, tokius kaip elipsinės kreivės kriptografija (ECC). ECC algoritmai, palyginti su RSA, reikalauja mažiau skaičiavimo resursų ir suteikia panašų saugumo lygį. Pavyzdžiui, naudojant 160-bitų ECC, galima pasiekti 4x greitesnį viešojo rakto kriptografijos veikimą, palyginti su RSA.

Kitas svarbus aspektas - kriptografinių raktų valdymas ir saugojimas. Įterptose sistemose, kur fizinė prieiga prie įrenginių gali būti įmanoma, privačių raktų saugumas yra itin svarbus. Saugūs elementai (secure elements) ir kriptografiniai greitintuvai, tokie kaip Microchip ECC508A, gali padėti apsaugoti privačius raktus, izoliuojant juos nuo likusios sistemos. Tokie įrenginiai turi specializuotą aparatinę įrangą, skirtą saugiai generuoti, saugoti ir naudoti kriptografinius raktus, taip pat apsaugoti nuo fizinių atakų.

Programinės įrangos pusėje, įterptųjų sistemų kūrėjai dažnai susiduria su iššūkiais integruojant TLS bibliotekas į esamą kodą. Kai kurios TLS bibliotekos gali būti per didelės ir reikalauti per daug resursų. Todėl svarbu pasirinkti tinkamą biblioteką, kuri atitiktų sistemos poreikius. Tokios bibliotekos kaip Botan, cryptlib, arba specializuotos bibliotekos, pavyzdžiui, mbedTLS ar WolfSSL, yra dažnai naudojamos įterptose sistemose.

TLS sertifikatų validavimas ir jo iššūkiai

TLS sertifikatų validavimas yra kritinis saugumo aspektas, tačiau naršyklėms neskirtose programose jis dažnai būna pažeistas. Daugelis programų naudoja bibliotekas ar apvalkalus (wrappers), kurie gali turėti įvairių trūkumų ir pažeidžiamumų. Tai gali atsirasti dėl nepakankamo saugumo supratimo tarp programų kūrėjų arba dėl prastų API (Application Programming Interface).

Vienas iš pagrindinių problemų yra tai, kad daugelis API atskleidžia žemo lygio TLS protokolio detales programų kūrėjams, kurie gali nesuprasti visų parametrų reikšmių. Dėl to gali kilti saugumo rizika. Pavyzdžiui, daugelis programų nesilaiko grandininio pasitikėjimo (chain-of-trust) ir domenų vardo patvirtinimo (hostname verification) principų, kurie yra būtini norint užtikrinti sertifikato autentiškumą.

Grandininio pasitikėjimo principas užtikrina, kad sertifikatas yra išduotas patikimos sertifikavimo įstaigos (CA), o domenų vardo patvirtinimas garantuoja, kad sertifikatas atitinka jungiamąjį serverį. Daugelis programų praleidžia šiuos patikrinimus arba naudoja nepatikimus metodus, tokius kaip Common Name (CN) vietoj rekomenduojamo Subject Alternative Name (SAN).

Taip pat, daugelis programų neturi patikimos sistemos sertifikatų atšaukimui tikrinti. Tai reiškia, kad net jei sertifikatas buvo atšauktas dėl kompromitavimo, programa gali jį vis tiek priimti. Norint išvengti šių problemų, programų kūrėjai turėtų vengti išjungti sertifikatų validavimą net testavimo metu ir naudoti patikimas sertifikatų tikrinimo sistemas.

Alternatyvūs sprendimai ir ateities perspektyvos

Nors TLS ir DTLS yra plačiai naudojami sprendimai, egzistuoja ir alternatyvūs protokolai bei metodai, skirti užtikrinti saugų ryšį įterptose sistemose. Vienas iš tokių yra Noise Protocol Framework, kuris siūlo lankstų ir efektyvų būdą sukurti saugius ryšius. Signal Protocol, naudojamas tokiose programose kaip WhatsApp, taip pat yra geras pasirinkimas.

Kai kuriais atvejais, ypač kai reikia tik simetrinio šifravimo ir UDP protokolo, gali būti naudojami tokie algoritmai kaip AES-128. Tačiau, kaip minėta anksčiau, vien tik simetrinio šifravimo nepakanka, kad būtų užtikrintas autentifikavimas ir duomenų vientisumas. Todėl dažnai reikia derinti kelis kriptografinius metodus arba naudoti aukštesnio lygio protokolus.

Vipul Gupta ir kiti savo darbe "Sizzle: A Standards-based end-to-end Security Architecture for the Embedded Internet" pristatė "Sizzle" architektūrą, skirtą įterptiesiems įrenginiams. Ši sistema naudoja trumpesnį SSL (TLS 1.0) rankos paspaudimą ir elipsinės kreivės kriptografiją, kad sumažintų skaičiavimo apkrovą.

Kitas svarbus aspektas yra tai, kaip įterptos sistemos integruojasi su didesnėmis ekosistemomis, tokiomis kaip Amazon Web Services (AWS). AWS IoT platforma naudoja MQTT protokolą komunikacijai tarp įrenginių ir debesies. Siekiant užtikrinti šio ryšio saugumą, TLS naudojamas MQTT srautui šifruoti, o įrenginiai autentifikuojami naudojant X.509 sertifikatus. AWS taip pat siūlo funkcijas, tokias kaip "Use Your Own Certificate" ir "Just-In-Time Registration" (JITR), kurios palengvina sertifikatų valdymą ir įrenginių prisijungimą prie platformos.

Apibendrinant, įterptasis TLS UDP yra sudėtinga, bet gyvybiškai svarbi technologija, užtikrinanti saugų ir efektyvų ryšį moderniose įterptose sistemose ir IoT įrenginiuose. Nors iššūkių dar daug, nuolatiniai tyrimai ir technologijų tobulinimas, tokie kaip DTLS, saugūs elementai ir pažangesni kriptografiniai algoritmai, padeda kurti vis saugesnes ir patikimesnes sistemas, kurios atlaikytų augančius kibernetinius grėsmes. Ateityje galime tikėtis dar daugiau inovacijų šioje srityje, siekiant visapusiškai apsaugoti vis daugiau mūsų gyvenime integruotų įrenginių.