Šiuolaikiniame pasaulyje stabilus ir greitas interneto ryšys yra ne prabanga, o būtinybė. Nesvarbu, ar dirbate iš namų, žiūrite filmus, žaidžiate internetu ar valdote verslą - kokybiškas tinklo ryšys yra pagrindo pagrindas. Belaidžiai tinklai tapo patogia alternatyva laidiniams tinklams, padidindami mobilumą ir sumažindami tinklo įdiegimo bei priežiūros kaštus. Tačiau, nepaisant WiFi mobilumo ir paprasto įdiegimo privalumų, šiandien susiduriama su rimtais tinklų ir informacijos saugumo iššūkiais. Dėl netinkamų gamyklinių belaidžio tinklo konfigūracijos nustatymų ar paviršutiniškos priežiūros įsibrovėliai gali nepastebėti naudotis tinklo ištekliais, perimti viso tinklo valdymą, trikdyti įmonių darbą, gauti materialinę naudą. Tai apima tinklu keliaujančių duomenų perėmimą, nesankcionuotą tinklo išteklių naudojimą ir tinklo veikimo sutrikdymą. Įsilaužėliai gali palikti jus ar jūsų šeimą be interneto pakeisdami maršrutizatoriaus nustatymus, o tai sukelia materialinių nuostolių, pavyzdžiui, dėl interneto ryšio tiekėjų meistrų iškvietimo. Šis vadovas padės jums suprasti, kodėl Wi-Fi tinklo saugumas yra toks svarbus, ir supažindins su pagrindinėmis saugumo priemonėmis, kurias galite taikyti kasdieniam savo tinklo naudojimui.

1. Pagrindinės IoT tinklo rizikos ir WiFi apsaugos tiekėjų vaidmuo

Norint užtikrinti saugų IoT tinklą, svarbu suprasti pagrindines rizikas. Viena iš didžiausių problemų yra silpna autentifikacija ir numatytieji slaptažodžiai. Daugelis IoT įrenginių gaminami su numatytaisiais slaptažodžiais, kurių vartotojai nepakeičia, o tai palengvina įsilaužimus. Pavyzdžiui, viešai prieinama IP kamera su gamykliniu slaptažodžiu gali būti nulaužta ir naudojama stebėti privačius duomenis.

Kita svarbi rizika - nesaugūs tinklo protokolai. Daugelis IoT įrenginių naudoja nesaugius protokolus (pvz., Telnet, HTTP), kurie leidžia perimti duomenų srautą. Sprendimas - naudoti saugius protokolus, tokius kaip TLS, SSH ar MQTT su šifravimu.

Galiausiai, silpnas atnaujinimų palaikymas kelia grėsmę. Gamintojai dažnai nesiūlo reguliarių saugumo atnaujinimų arba vartotojai jų neįdiegia.

Šiose srityse WiFi apsaugos tiekėjai vaidina svarbų vaidmenį šiuolaikinėje kibernetinės saugos srityje, teikdami visapusiškus sprendimus belaidžių tinklų ir prijungtų įrenginių apsaugai. Šie tiekėjai siūlo specializuotus programinės ir aparatinės įrangos sprendimus, skirtus aptikti, užkirsti kelią ir neutralizuoti įvairius kibernetinius pavojus, kurie taikosi į WiFi tinklus. Jų produktuose dažniausiai yra pažangios šifravimo protokolų sistemos, realaus laiko grėsmių stebėjimo sistemos ir įsilaužimų aptikimo funkcijos. Šie sprendimai naudoja sudėtingus algoritmus įtartinų veiksmų, neautorizuotų prieigos bandymų ir galimų saugos pažeidimų nustatymui. Tiekėjai taip pat teikia reguliarius atnaujinimus savo saugos duomenų bazėms, užtikrindami apsaugą nuo naujų grėsmių ir trūkumų. Daugelis sprendimų integruoja mašininio mokymosi technologijas, kad prisitaikytų prie naujų atakų modelių ir ilgainiui pagerintų grėsmių aptikimo tikslumą. Šios sistemos dažnai turi patogią naudotojo sąsają, leidžiančią tiek techniniams, tiek netechniniams naudotojams stebėti tinklo saugos būklę, tvarkyti prijungtus įrenginius ir įgyvendinti saugos politiką. Be to, WiFi apsaugos tiekėjai dažnai siūlo debesijos valdymo platformas, leidžiančias nuotoliniu būdu stebėti ir valdyti kelias tinklo saugos sistemas skirtingose vietose.

2. Populiariausi Wi-Fi apsaugos protokolai

Supratimas apie Wi-Fi apsaugos protokolus gali nuspręsti tinklo saugumo veiksmingumą. Aptarsime keturis pagrindinius protokolus, jų skirtumus, stipriąsias ir silpnąsias puses.

WEP: Pirmasis bandymas

WEP (Wired Equivalent Privacy) buvo pirmasis Wi-Fi saugumo protokolas. Deja, jis turi daug saugumo spragų, todėl dabar laikomas nepatikimu. Nors jis nulėmė bevielių tinklų raidą, šiandien jo reikėtų vengti bet kokia kaina.

WPA: Trumpalaikis sprendimas

WPA (Wi-Fi Protected Access) buvo sukurtas kaip laikinas sprendimas WEP trūkumams pašalinti. Nors jis yra saugesnis, WPA turėjo savo problemas. WPA šifravimo raktai gali būti lengvai nulaužti, todėl geriau jį pakeisti kita alternatyva.

WPA2: Sąlyginis saugumas

WPA2 tapo auksiniu Wi-Fi saugos standartu nuo 2004 m. Jis naudoja stipresnį šifravimą ir yra pakankamai patikimas kasdieniniams tikslams. Tačiau jam iššūkį meta KRACK, atverdamas duris įsilaužėliams, todėl prisiminkite reguliariai atnaujinti slaptažodius bei įrangos programinę įrangą.

WPA3: Naujos eros apsauga

WPA3 yra naujausias protokolas, sprendžiantis ankstesnių problemų spragas. Jis reikšmingai pagerina apsaugą nuo bruteforce atakų ir palaiko stipresnį šifravimą. Jei turite galimybę, atnaujinkite savo tinklą saugumo protokolą į WPA3, kad užtikrintumėte geriausią įmanomą saugumą.

Protokolų palyginimas rodo saugumo vystymąsi. Tačiau nepriklausomai nuo pasirinkto protokolo, svarbu reguliariai keisti slaptažodius ir atnaujinti įrangą, saugoti tinklą ir apsaugoti asmeninę informaciją.

3. Kaip užtikrinti Wi-Fi tinklo saugumą

Kai kalbame apie Wi-Fi tinklo saugumą, svarbu suprasti, kad tai nėra tik protokolų pasirinkimas. Tai reiškia ir praktinių žingsnių atlikimą, kurie apsaugotų jūsų tinklą nuo įsilaužimų ir grėsmių.

Slaptažodžiai yra pagrindas

Pirmas žingsnis užtikinant saugumą - sudėtingų slaptažodžių naudojimas. Dažnai mūsų slaptažodiai atrodo patogūs, bet dažnai būna lengvai nulaužiami. Kad jūsų tinklas būtų saugus, rekomenduojama naudoti unikalius slaptažodžius, sudarytus iš raidžių, skaičių ir simbolių. Kuo slaptažodis ilgesnis, tuo sunkiau jį nulaužti. Saugų slaptažodį turėtų sudaryti bent 12-14 simbolių seka. Nacionalinis kibernetinio saugumo centras (NKSC) prie Krašto apsaugos ministerijos įspėja, kad gamyklinį slaptažodį būtina pakeisti į stipresnį, nes gamykloje įrangai suteiktas slaptažodis yra labai pažeidžiamas. Alytaus gyventojas, 71 metų Algirdas, pasakoja, kad vienas iš jo anūkų netyčia prisijungė prie kaimyno belaidžio tinklo - tiesiog atspėjo slaptažodį - paprastą skaičių seką. Jis sugalvojo ilgą ir sudėtingą slaptažodį, kurio aklai niekas negalėtų atspėti, o ir įsilaužėlių įranga turėtų rimtą uždavinį. Būtina pakeisti maršrutizatoriaus administratoriaus slaptažodį, kadangi potencialus įsilaužėlis žino dažniausiai naudojamus pradinius gamintojo slaptažodžius arba gali žinoti unikalaus slaptažodžio, nurodyto ant lipduko, generavimo algoritmą. Rekomenduojama, kad slaptažodis būtų sudarytas iš kuo daugiau skirtingų simbolių (raidės, skaičiai, kiti ženklai). Pavyzdžiui, galite sugalvoti kelių žodžių junginį ar sakinį ir jį papildyti skaičiais. Svarbu, kad šis slaptažodis nesutaptų su maršrutizatoriaus administravimui naudojamu slaptažodžiu.

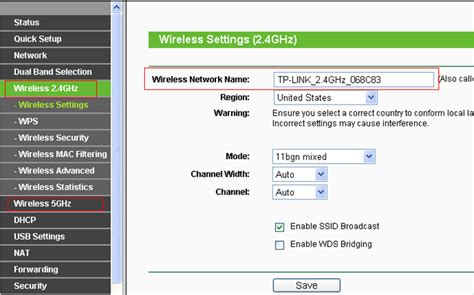

Tinklo vardo keitimas (SSID)

Standartinis tinklo pavadinimas (SSID), kurį suteikia gamintojas, gali atskleisti informaciją apie įrenginį ir sudaryti galimybes įsibrovimams. SSID pakeitimas į unikalų vardą gali būti paprastas, bet efektyvus žingsnis jūsų tinklo apsaugai. Svarbu vengti asmeninės informacijos naudojimo varde. Daugelis gamintojų naudoja standartinę SSID reikšmę (pvz., „linksys“, „wifi“, „default“), o tai tam tikrais atvejais gali palengvinti tinklo slaptažodžio parinkimo procesą. SSID reikšmė turėtų būti abstrakti ir neatspindėti savininko asmens duomenų ar prieigos taško buvimo vietos.

Saugumo protokolų naudojimas

Žinoma, būtina naudoti naujausią Wi-Fi apsaugos protokolą (WPA3, jei įmanoma) savo maršrutizatoriuje. Jis užtikrina geresnę apsaugą nei jo pirmtakai. Tai yra svarbus žingsnis, kenkiantis įsilaužėliams ir apsaugantis jūsų tinklą. Būtina pasirinkti saugų slaptažodį, kadangi būtent nuo jo labiausiai priklauso tinklo saugumas. Kadangi jungiantis prie tinklo kompiuteryje šis slaptažodis įsimenamas, rekomenduojama rinktis raktą, sudarytą iš mažiausiai 33 simbolių.

Maršrutizatoriaus programinės įrangos atnaujinimas

Maršrutizatoriaus gamintojai reguliariai leidžia atnaujinimus, kurie padeda apsaugoti įrenginį nuo naujausių grėsmių. Neleiskite įsibrovėliams naudotis spragomis - nuolatos atnaujinkite maršrutizatoriaus programinę įrangą. Paprastai tai galima atlikti per maršrutizatoriaus valdymo skydelį. Įrangos gamintojai periodiškai išleidžia savo produktų pataisymus, t. y. programinės įrangos atnaujinimus. Šie pataisymai ne tik papildo įrangos funkcijas, bet ir ištaiso žinomus pažeidžiamumus, kuriais, neįdiegus pataisymų, galėtų pasinaudoti įsilaužėliai.

Tinklo prieigos kontrolė

Apribokite, kas gali prisijungti prie jūsų tinklo. Naudokite MAC adresų filtravimą, kuris leidžia tik įgaliotoms įrenginiams prisijungti prie jūsų tinklo. Taip pat apsvarstykite galimybę išjungti WPS funkciją, ji gali pasiūlyti patogumų, bet kartu ir saugumo spragų. Kaip ir kiekvienas tinklo įrenginys, taip ir prie belaidžio tinklo prisijungiantis įrenginys (pavyzdžiui, WLAN plokštė nešiojamame kompiuteryje) turi savo unikalų MAC (Media Access Control) adresą. Svarbu žinoti, kad tinklo įrenginio MAC adresą galima pakeisti. Įsibrovėliai gali stebėti belaidį tinklą ir nustatę, kurie iš adresų realiai naudojami tinkle, imituoti savo įrangoje svetimus MAC adresus ir taip prisijungti prie norimo tinklo. Todėl MAC filtravimo metodas negarantuoja visiško saugumo.

Ugniasienės įjungimas

Šiandieniniai dauguma maršrutizatorių turi įdiegtas ugniasienes, kurios padeda apsaugoti tinklą. Įjungta ji yra kaip „tvora” aplink jūsų tinklą, kuri saugo nuo nepageidaujamų įsibrovimų.

4. Papildomi sprendimai tinklo apsaugai

Saugumo problemos kartais užklumpa pačiu netinkamiausiu metu. Niekas nenori susidurti su netikėtais incidentais, kai įsilaužėlis sugadina duomenis ar pavogią jaurią informaciją. Todėl svarbu žinoti papildomas priemones savo tinklui apsaugoti.

Virtualaus privataus tinklo (VPN) naudojimas

VPN gali būti kaip nematomas skydas. Jis užšifruoja jūsų interneto srautą, todėl kitiems tampa beveik neįmanoma jį perimti. VPN taip pat leidžia paslėpti savo tikrąją buvimo vietą, todėl naršote saugiau ir anonimiškiau. Tai ypač svarbu, jei dažnai jungiatės prie viešųjų Wi-Fi tinklų. Jei turite naudoti viešąjį Wi-Fi tinklą, apsvarstykite galimybę naudoti virtualųjį privatųjį tinklą (VPN). Virtualus privatusis tinklas sukuria šifruotą "tunelį" tarp jūsų įrenginio ir serverio pasaulyje.

Nenaudojamų įrenginių atjungimas

Laikydami prijungtus įrenginius, kurių nenaudojate, suteikiate galimybę įsilaužėliams pasinaudoti jų spragomis. Geriausia būtų sumažinti prijungtų įrenginių skaičių iki būtiniausių. Kai kuriuos įrenginius galite išjungti naktį ar ilgesniam laikui, taip sumažindami riziką.

Antivirusiniai įrankiai

Ne visos grėsmės kyla iš išorės. Kartais kenkėjiškos programos bando patekti į jūsų įrenginius iš vidaus. Antivirusinių programų naudojimas gali padėti aptikti ir pašalinti tokias grėsmes. Gyvybiškai svarbu turėti atnaujintą ir aktyvuotą apsaugą savo kompiuteryje bei mobiliuosiuose įrenginiuose.

Reguliarus naujinimų diegimas

Atnaujinimų išleidimas ne tik tobulina funkcionalumą, bet dažniausiai sprendžia ir saugumo trūkumus. Programinės ir aparatinės įrangos naujinimai turėtų būti atliekami nedelsiant.

Periodinis tinklo auditas

Kartkartėmis verta atlikti savo tinklo auditą. Tai leidžia nustatyti silpnąsias grandis ir jas pašalinti. Reguliari tinklo priežiūra gali jums padėti pastebėti neatpažįstamus įrenginius ar keistus srautinius duomenis. Tai pareikalauja šiek tiek daugiau laiko, tačiau gali apsaugoti nuo didelių rūpesčių.

5. Išplėstinės tinklo apsaugos strategijos ir technologijos

Šiuolaikiniai Wi-Fi apsaugos sprendimai labai priklauso nuo sudėtingų šifravimo protokolų, kurie užkoduodami duomenų perdavimą tarp įrenginių ir prieigos taškų. WPA3, naujausias Wi-Fi saugos standartas, suteikia patobulintą apsaugą dėka individualizuoto duomenų šifravimo ir griežtesnių slaptažodžių reikalavimų, kurie žymiai sumažina sėkmingų jėgos metodų atakų tikimybę. Integruotos ugniasienės sistemos suteikia realaus laiko duomenų srauto analizę ir automatinio grėsmių aptikimo galimybes, kurios papildo pagrindinius šifravimo mechanizmus. Pažangios sprendimų versijos naudoja mašininio mokymosi algoritmus, kurie prisitaiko prie normalių tinklo naudojimo modelių ir pažymi nestandartų veiklą tyrimui. Tinklo segmentavimo funkcijos leidžia administratoriams kurti izoliuotus virtualius tinklus savo bendroje infrastruktūroje, taip ribojant potencialią žalą dėl saugos pažeidimų.

Tinklo valdymo platformos ir centralizuota sauga

Didelėms organizacijoms reikia centralizuotų Wi-Fi apsaugos valdymo platformų, kurios užtikrina vieningą kontrolę per išskirstytą tinklo infrastruktūrą. Šios sistemos administratoriams leidžia diegti nuoseklias saugos politikas keliose vietose, stebėti tinklo būklę realiu laiku ir greitai reaguoti į saugos incidentus naudojant automatinio izoliavimo procedūras. Debese pagrįsti valdymo sprendimai siūlo mastelio keitimo galimybes ir nuotolinio administravimo funkcijas, kurios palaiko šiuolaikinių išskirstytų darbuotojų poreikius.

Atitikties reikalavimai ir audito svarba

Pramonės, kurios yra pavaldžios reguliavimui, privalo įgyvendinti „wifi“ apsaugos sprendimus, atitinkančius konkrečius sukauptumo reikalavimus, tokius kaip HIPAA, PCI-DSS arba GDPR nuostatos. Šios taisyklės dažnai nustato minimalius šifravimo standartus, audito žurnalizavimo reikalavimus ir duomenų saugojimo politikas. Dokumentacija ir audito pėdsakai tampa svarbiais įmonių apsaugos strategijos komponentais, teikiantys įrodymus apie atsargumo laipsnio laikymąsi saugos incidentų ar reguliavimo tyrimų atveju.

Dirbtinio intelekto ir mašininio mokymosi integracija

Šiuolaikinės apsaugos sistemos integruoja dirbtinio intelekto ir maštinio mokymosi funkcijas, kurios nustato bazinius tinklo elgsenos modelius ir aptinka nuokrypius, kurie gali rodyti saugos grėsmes. Šios sistemos analizuoja tokius veiksnius kaip ryšio laikas, duomenų perdavimo modeliai, įrenginių atspalviai ir geografiniai prieigos modeliai, kad sukurtų išsamią vartotojų ir įrenginių profilių sistemą, leidžiančią greitai nustatyti grėsmes. Automatinės reagavimo funkcijos gali nedelsiant izoliuoti įtartinus įrenginius arba blokuoti potencialiai kenksmingus duomenų srautus.

6. Praktiniai patarimai ir rekomendacijos

Siekiant sumažinti galimas rizikas, rekomenduotina uždrausti priėjimą prie administracinės maršrutizatoriaus sąsajos iš interneto (jei tokia galimybė yra numatyta) ir paties belaidžio tinklo - tuomet keisti konfigūraciją galima bus tik prisijungus per maršrutizatoriaus laidinę dalį.

Jei turite prisijungti prie viešojo Wi-Fi tinklo, pabandykite pasirinkti šifruotą tinklą. Jei jungiatės prie viešųjų Wi-Fi nepažymėkite "Prisijungti automatiškai" arba "Prisiminti šį tinklą". Kai nurodysite įrenginiui prisiminti Wi-Fi tinklą, jis nuolat stebės tą tinklą. Kai jis bus prijungtas, jis pradės siųsti ir gauti srautą per tą kelvedį.

Svarbu žinoti, kad prisijungimas prie „Wi-Fi“ tinklo ir prisijungimas prie maršruto parinktuvo valdymo yra du skirtingi dalykai: pirmuoju atveju jūs gaunate teisę tik naršyti internete, o antruoju galite valdyti ryšį suteikiantį įrenginį. Norėdami keisti maršrutizatoriaus nustatymus, turite būti prisijungę prie savo „Wi-Fi“ tinklo belaidžiu ryšiu arba LAN jungtimi (paprastai sakant, laidu). Interneto naršyklės adreso laukelyje reikės įvesti maršruto parinktuvo adresą, kuris priklauso nuo modelio ir gamintojo. Jei turite kito gamintojo įrenginį, jo valdymo adresą turėtumėte rasti naudojimo instrukcijoje. Atsivėrusiame lange įveskite vartotojo vardą ir slaptažodį. Jei šių duomenų niekada nekeitėte, galite išbandyti įprastinius variantus (vartotojo vardas dažniausiai būna „admin“, slaptažodis - admin, 1234, 0000 ir pan.). Taip pat prisijungimo duomenys turėtų būti įrašyti sutartyje su interneto paslaugų tiekėju arba užklijuoti ant įrenginio.

Daugiau patarimų, kaip saugiai naudotis internetu ir įvairiais įrenginiais, rasite tinklalapyje Esaugumas.lt. Šiandienos tarpusavyje susijusiame pasaulyje jūsų belaidžio tinklo saugumas tapo svarbesnis nei bet kada anksčiau. Patikimas Wi-Fi apsauginis sprendimas yra jūsų pirmoji gynybos linija prieš neautorizuotą prieigą, duomenų pažeidimus ir piktybinės kilmės atakas, kurios gali kompromituoti tiek asmeninę, tiek verslo informaciją. Suprasdami, kaip įgyvendinti visaprotį tinklo apsaugos strategijas, apsaugosite savo skaitmeninius turtus ir užtikrinsite ramybę vis labiau susietoje aplinkoje.

How To Secure Your Home WiFi Network

tags: #wifi #tinklo #sauguma #didinanciu #priemones