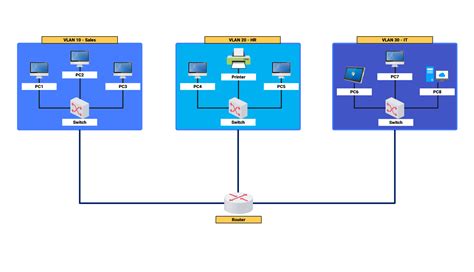

Šiuolaikiniame verslo pasaulyje, kur duomenų srautai nuolat auga, o kibernetinės grėsmės tampa vis sudėtingesnės, tinklų segmentavimas ir saugumo užtikrinimas yra kritiškai svarbūs. Įmonės plėtra, apimanti atskirų produktų kūrimo skyrių ir gamybos padalinių steigimą, reikalauja efektyvių tinklo sprendimų. Virtualūs vietiniai tinklai (VLAN) yra viena iš tokių technologijų, leidžiančių logiškai suskirstyti fizinį tinklą į kelis atskirus potinklius, taip gerinant valdymą, našumą ir saugumą. Šis straipsnis nagrinėja VLAN technologijos pritaikymą, atsižvelgiant į naujus įmonės poreikius, susijusius su gamybos linijos ir duomenų centro sukūrimu.

Įmonės tinklo plėtros poreikiai ir VLAN sprendimai

Didėjant įmonės verslo apimtims, atsirado poreikis sukurti atskirą produktų plėtojimo skyrių ir gamybos padalinį. Tam tikslui buvo sukurtos papildomos patalpos ir įrengta nauja gamybos linija. Lygiagrečiai su tuo, buvo pradėtas kurti minimalus įmonės lokalus duomenų centras. Ši plėtra lėmė būtinybę praplėsti komunikacijų kabinetą papildomai tinklo įrangai ir darbo stotims. Įsigyti valdomi komutatoriai tapo esminiu elementu, leidžiančiu prijungti atskiras tinklo atšakas - vieną įmonės duomenų centrui, kitą - gamybos tinklo daliai.

Nors vartotojų ir įrenginių skaičius didėjo neženkliai, nauji verslo poreikiai reikalavo tinklo loginių struktūrų optimizavimo. Siekiant efektyviau valdyti duomenų srautą ir užtikrinti saugumą, buvo nuspręsta praplėsti įmonės loginį tinklą, sukuriant papildomus potinklius VLAN. Šis sprendimas leido parenkti papildomą IP adresavimo schemą ir tinklo dydžius, pritaikant juos specifiniams kiekvieno padalinio poreikiams.

Ypač svarbus aspektas buvo gamybos linijų duomenų ir periferinės įrangos potinklio saugumas. Šiam potinkliui nebuvo suteikta tiesioginė prieiga prie viešojo kompiuterių tinklo, taip žymiai sumažinant galimas atakas iš išorės.

Tinklo infrastruktūros konfigūravimas: Maršrutizatorius ir L3 Komutatorius

Tolesnis žingsnis buvo pagrindinio įmonės maršrutizatoriaus R1 konfigūravimas. Tinklo prievadai buvo prijungti prie ISP1 (Interneto paslaugų teikėjo) ir SWCORE01 (pagrindinio branduolio komutatoriaus), atitinkamai sukonfigūruojant ir tinklo potinklius.

Po to buvo paruoštas pagrindinis L3 komutatorius SWCORE01. Reikiami tinklo prievadai buvo sujungti su maršrutizatoriumi R1 bei kitais L2 komutatoriais - SWDC01 (duomenų centro komutatorius) ir SWGAM01 (gamybos padalinio komutatorius). Šiame etape buvo apibrėžti atitinkami VLAN, sukurti VLAN virtualūs IP tinklo prievadai. Valdymo potinklyje buvo priskirtas valdymo IP adresas, leidžiantis lengvai pasiekti įrenginius.

Vietinio tinklo (LAN) ir plačiajuosčio tinklo (WAN) skirtumai

Svarbu suprasti skirtumą tarp vietinio tinklo (LAN) ir plačiajuosčio tinklo (WAN). Vietinis tinklas apima tam tikrą ribotą teritoriją, pavyzdžiui, vieno pastato ar biuro patalpas. Plačiajuostis tinklas, priešingai, apima žymiai didesnę teritoriją, galinčią apimti kelis miestus, šalis ar net visą pasaulį. Pavyzdžiui, įmonės pagrindinė būstinė Pekine, kurios filialai išsidėstę po visą šalį, yra geras pavyzdys. Jei įmonė sujungia visus savo filialus į vieną tinklą, kiekvienas filialas laikomas vietiniu tinklu, o visa įmonės tinklo sistema - plačiajuosčiu tinklu.

Tinklo tipai: LAN, WAN, PAN, CAN, MAN, SAN, WLAN

Maršrutizatoriaus WAN ir LAN prievadų funkcijos

Šiuolaikiniai plačiajuosčio ryšio maršrutizatoriai yra sudėtingi įrenginiai, integruojantys maršrutizavimo ir komutavimo funkcijas. Juos galima įsivaizduoti kaip du atskirus įrenginius:

- WAN (Wide Area Network) prievadas: Šis prievadas naudojamas prisijungimui prie išorinių IP adresų, paprastai tai reiškia išeinančiojo ir persiunčiamo IP duomenų paketo iš vidinės LAN sąsajos valdymą. Jis yra atsakingas už ryšį su išoriniu tinklu, pvz., internetu.

- LAN (Local Area Network) prievadas: Šis prievadas skirtas prisijungimui prie vidinio IP adreso. LAN viduje veikia komutatorius, leidžiantis įrenginiams tarpusavyje bendrauti. Svarbu paminėti, kad negalima naudoti WAN prievado kaip paprasto jungiklio - jo funkcija yra specifinė.

Bevielis LAN (WLAN) ir WiFi

Belaidis LAN (WLAN) naudoja elektromagnetines bangas duomenims siųsti ir priimti be kabelinės terpės. Šiuolaikiniai WLAN gali pasiekti didelius duomenų perdavimo greičius (pvz., 11 Mbps ir daugiau) bei didelius perdavimo atstumo (daugiau nei 20 km). WLAN, kaip alternatyva arba pratęsimas tradiciniams laidiniams tinklams, suteikia didesnę laisvę dirbant, leidžia prieigą prie informacijos bet kur ir taip didina darbuotojų efektyvumą.

WLAN ryšys palaikomas naudojant ISM (pramoninį, mokslinį, medicininį) radijo transliavimo dažnių juostą. Standartai, tokie kaip 802.11a, naudoja 5 GHz dažnių juostą ir palaiko iki 54 Mbps greitį. Standartai 802.11b ir 802.11g naudoja 2,4 GHz dažnių juostą, palaikydami atitinkamai iki 11 Mbps ir 54 Mbps greitį.

Terminas "WiFi" iš tikrųjų yra bevielio tinklo įgyvendinimo protokolas (ir pasveikinimo protokolas), o pats WiFi tinklas veikia 2,4G arba 5G dažnių juostoje, remdamasis WLAN standartais. Nors 3G/4G taip pat yra bevieliai tinklai, jų protokolai skiriasi, o kainos paprastai yra žymiai didesnės.

Virtualus vietinis tinklas (VLAN): Giliosios įžvalgos

Virtualus vietinis tinklas (VLAN) yra tinklo technologija, leidžianti tinklo vietas lanksčiai suskirstyti į skirtingus loginius potinklius, nepriklausomai nuo jų fizinės vietos. Pavyzdžiui, skirtingų aukštų arba skirtingų skyrių vartotojai gali būti priskirti skirtingiems VLAN. Tai leidžia efektyviai valdyti IP adresų priskyrimą ir tinklo segmentavimą. Pavyzdžiui, pirmas aukštas gali būti priskirtas tinklo segmentui 10.221.1.0, o antras aukštas - 10.221.2.0.

Didėjant kibernetinių nusikaltimų skaičiui ir nepakankamam kompiuteriniam raštingumui tarp vartotojų, informacijos saugumas tampa vis svarbesnis. Įmonės vis dažniau tampa kibernetinių atakų taikiniais, todėl investicijos į tinklo saugumą auga. Darbuotojų neatsargumas ir aplaidumas gali sukelti didelę riziką, o naujos grėsmės atsiranda nuolat.

VLAN pagrindiniai kompiuteriai gali sąveikauti su pranešimais per tradicinį eterneto ryšį, tačiau jei reikia ryšio tarp skirtingų VLAN, tai turi būti pasiekta naudojant tinklo sluoksnio įrenginius, tokius kaip maršrutizatorius arba trijų sluoksnių jungiklis.

Prievadų pagrindu veikianti VLAN taisyklė:

- Prieigos prievadas: Gali priklausyti tik vienam VLAN. Jo numatytasis VLAN yra tas, kuriame jis yra.

- Magistraliniai (trunk) prievadai: Gali priklausyti keliems VLAN. Nustatomas numatytasis prievado VLAN ID.

Prievadų pagrindu veikianti VLAN taisyklė detaliau:

- Prieigos prievadas: Gautas pranešimas be žymos yra apdorojamas, pridedant prie jo numatytąją žymą. Jei gautas pranešimas su žyma, tikrinamas jo VLAN ID. Jei jis sutampa su numatytuoju VLAN ID, pranešimas apdorojamas toliau. Jei pranešimas atmetamas siunčiant pagal VLAN ID, žyma pašalinama.

- Magistralinis prievadas: Kai pranešimas gaunamas be žymės ir prievadas priklauso numatytajam VLAN, pridedama numatytojo VLAN žyma ir pranešimas persiunčiamas. Jei prievadas nepriklauso numatytajam VLAN, pranešimas atmetamas. Kai gautame pranešime yra žyma, tikrinamas jo VLAN ID. Jei jis yra tarp leidžiamų šiam prievadui VLAN ID, pranešimas apdorojamas. Kitu atveju, pranešimas atmetamas. Siunčiant pranešimą, jei VLAN ID sutampa su numatytuoju VLAN ID, žyma pašalinama. Jei VLAN ID skiriasi nuo numatytojo VLAN ID, išsaugoma originali žyma ir pranešimas siunčiamas.

- Hibridinis prievadas: Operacijos gavus pranešimą yra panašios į magistralinio prievado. Siunčiant pranešimą, jei pateiktas VLAN ID yra tarp leidžiamų prievado VLAN ID, prievadas gali konfigūruoti, ar siunčiant VLAN pranešimą (įskaitant numatytąjį VLAN) neštis žymą.

Komandos, skirtos konfigūruoti numatytąjį VLAN prievade, yra port default-vlan 100. Komanda pridėti prievadą prie atitinkamo VLAN yra vlan hybrid 100 untagged. Šias komandas galima adaptuoti priklausomai nuo poreikių, keičiant "hybrid" į "access" ar "trunk", o "untagged" į "tagged".

VLAN privalumai ir pritaikymas

VLAN technologijos yra esminės didinant tinklo saugumą, valdant ir paskirstant išteklius. Pagrindiniai privalumai:

- Pagerintas tinklo saugumas: Logiškas tinklo padalijimas į atskirus VLAN leidžia izoliuoti jautrius duomenis ir svarbius išteklius, taip užkertant kelią saugumo pažeidimams.

- Patobulintas tinklo valdymas: Tinklo administratoriai gali grupuoti vartotojus pagal logines funkcijas, o ne fizines vietas, efektyviau diegdami tinklo politiką (pvz., ACL, QoS). Universitetų tinklai gali sukurti atskirus VLAN studentams, dėstytojams ir administraciniam personalui.

- Didesnis lankstumas ir išteklių valdymas: VLAN leidžia teikti pirmenybę pralaidumo paskirstymui, optimizuoti tinklo srautą ir paskirstyti išteklius pagal specifinius kiekvieno VLAN reikalavimus.

- Mastelio keitimas ir tinklo išplėtimas: Naujų įrenginių ir vartotojų pridėjimas tampa lengvesnis, nereikalaujant esminės viso tinklo perkonfigūracijos.

- Transliacijos domeno apribojimas: Transliacijos srautas apribojamas viename VLAN, taupant pralaidumą ir gerinant tinklo apdorojimo galimybes.

- Padidintas tinklo patikimumas: Gedimai apsiriboja tik vienu VLAN, neturint įtakos kitų VLAN veikimui.

- Lankstus virtualių darbo grupių kūrimas: VLAN leidžia priskirti skirtingas darbo grupes skirtingiems vartotojams, nepriklausomai nuo jų fizinės vietos.

VLAN plačiai naudojami jungikliuose, ONU, OLT ir kituose tinklo įrenginiuose.

VLAN tipai:

- Duomenų VLAN: Perduodamas vartotojo duomenų srautas (vadinami vartotojo VLAN).

- Balso VLAN: Specialus duomenų VLAN tipas, skirtas realaus laiko balso srautui perduoti, teikiant jam pirmenybę.

- Stebėjimo VLAN: Specialus duomenų VLAN tipas, skirtas realaus laiko vaizdo srautui. Teikia pirmenybę balso srautui ir priskiria tokią pačią paslaugų kokybės (CoS) reikšmę visiems komutatorių prievadams, kurie yra stebėjimo VLAN nariai.

- Valdymo VLAN: Specialus duomenų VLAN tipas, naudojamas tinklo įrenginių, tokių kaip jungikliai, maršrutizatoriai ir ugniasienės, valdymo srautui už juostos ribų.

- Numatytasis VLAN: Konfigūracija, kurioje visi prievadai priskirti vienam VLAN, supaprastinant administravimą.

- Vietinis VLAN: VLAN, kuris perduoda nepažymėtą srautą, dažnai numatytasis VLAN naujiems jungiklio prievadams.

VLAN magistralinis ryšys ir QinQ žymėjimas

VLAN magistralinis ryšys (VLAN Trunking) yra srauto siuntimo iš kelių VLAN per vieną fizinę nuorodą procesas. Tai suteikia didesnį lankstumą ir efektyvumą. Kiekvienam VLAN priskiriamas unikalus identifikatorius (ID), naudojamas nurodyti, kuris srautas turi būti siunčiamas magistraliniu ryšiu. Tai padeda pagerinti tinklo našumą, sumažinant tinklo perkrovą, ir užtikrinti didesnį saugumą, izoliuojant srautą iš skirtingų VLAN.

QinQ žymėjimas (dvigubas VLAN žymėjimas) yra metodas, naudojamas išplėsti VLAN galimybes. Užuot turėjus vieną VLAN vienam klientui, QinQ leidžia vienu fiziniu ryšiu nešioti kelis VLAN. Tai naudinga, kai klientams reikia prisijungti prie kelių VLAN arba kai paslaugų teikėjai turi pasiūlyti skirtingus paslaugų lygius toje pačioje fizinėje infrastruktūroje. QinQ žymėjimas leidžia kiekvienam kliento VLAN suteikti unikalų paslaugų teikėjo tilto visuotinį identifikatorių (S-TAG), kuris naudojamas kliento VLAN identifikuoti perduodant per tiekėjo tinklą.

Tinklo saugumo aspektai ir grėsmės

Nuolat augantis kibernetinių atakų mastas ir sudėtingumas reikalauja nuolatinio dėmesio tinklo saugumui. Įmonės, ypač tos, kurios dirba su jautriais duomenimis, tampa pagrindiniais taikiniais.

Dažnos kibernetinės grėsmės:

- Duomenų srauto analizė, imitavimas, modifikavimas, trukdymai: Šie metodai naudojami siekiant gauti prieigą prie konfidencialios informacijos arba sutrikdyti sistemos veikimą.

- Portų skenavimas (pvz., NMAP): Leidžia nustatyti veikiančias programas ir atvirus tinklo prievadus.

- Slaptas pasiklausymas (Packet Sniffing): Įsibrovėliai gali perimti tinklo paketus, naudojant programas tokias kaip Ethereal Network Analyser.

- Programinės įrangos klaidos: Įsilaužėliai gali pasinaudoti operacinės sistemos ar programinės įrangos spragomis, ypač web serveriuose, naršyklėse, pašto klientuose ir duomenų bazėse.

- Man-in-the-Middle (MITM) Attack: Užpuolikas nepastebimai įsiterpia tarp dviejų komunikuojančių kompiuterių.

- IP Spoofing: Keičiami TCP/IP antraštės, kad suklaidinti gavėją ar nukreipti duomenis netinkama linkme.

- DNS Spoofing: Keičiamas tikrasis DNS adresas į užpuoliko, nukreipiant vartotojus į netikras svetaines.

- Session Hijacking: Perimama vartotojo sesija, pasinaudojant naršyklių saugomais "cookie" failais.

- Paslaugos neveikimas (Denial of Service - DoS): Siekiama perkrauti serverį užklausomis, išvedant paslaugą iš rikiuotės.

- Socialinė inžinerija: Vartotojų klaidinimas arba sukčiavimas siekiant gauti slapto informaciją (pvz., phishing, "I Love You" virusiniai laiškai).

- Brute Force ir Dictionary atakos: Bandymai atspėti slaptažodžius, išbandomos visos galimos kombinacijos arba naudojami žodyno žodžiai.

- Matematinės atakos: Naudojami sudėtingi matematiniai algoritmai ir kriptografijos principai šifravimo nulaužimui.

Šifravimo ir autentifikavimo metodai

Duomenų saugumui užtikrinti naudojami įvairūs šifravimo ir autentifikavimo metodai:

- Dažnumo analizė: Naudojama analizuoti pasikartojimo dažnumą šifruotuose pranešimuose.

- Matematiniai kodai: Sudėtingi algoritmais pagrįsti kodai.

- Kvantinis šifravimas: Šifravimas ir šifroanalizė, pagrįsti kvantine fizika.

- Hash funkcijos: Vienpusės funkcijos, kurios sukuria fiksuoto ilgio santrauką iš įvairaus ilgio pranešimų, užtikrinant duomenų vientisumą.

- Simetrinis šifravimas: Naudojamas vienas raktas duomenų užšifravimui ir iššifravimui. Privalumas - greitis, trūkumas - saugus rakto apsikeitimas ir saugojimas. Yra du pagrindiniai būdai: Stream šifras (viskas užkoduojama iš karto) ir Block šifras (tekstas skaidomas į blokus).

- Asimetrinis šifravimas: Naudojami du matematiškai susiję raktai: privatus ir viešas. Privatus raktas naudojamas duomenų užšifravimui, o viešas - iššifravimui (arba atvirkščiai). Šis metodas dažnai naudojamas privatumui, autentiškumui ir skaitmeniniams parašams.

Autentifikavimas skirtas duomenų autentiškumui įvertinti - ar siuntėjas ir pranešimo turinys nebuvo pakeisti. Skaitmeninis parašas, sukurtas naudojant siuntėjo privatų raktą, gali būti patikrintas siuntėjo viešuoju raktu, patvirtinant siuntėjo tapatybę.

Skaitmeniniai sertifikatai ir pasitikėjimo modeliai

Skaitmeninis sertifikatas yra įmonės viešojo rakto "įpakavimas", paremtas X.509 standartu. Jis užtikrina, kad viešas raktas priklauso konkrečiam subjektui. Skaitmeniniai sertifikatai išduodami sertifikavimo institucijų (CA).

Pasitikėjimo modeliai:

- Hierarchinis modelis: CA yra sertifikatų hierarchijos viršuje.

- Tiltinis (bridge) modelis: Išplėstinis hierarchinio modelio pavyzdys.

- Cross-Recognition Model: Individualus CA arba visas PKI domenas pripažįsta kitą CA arba domeną.

- Pasitikėjimo tinklas (Web of Trust): Alternatyva PKI, siejama su Pretty Good Privacy (PGP). Vartotojai pasirašo ant kitų sertifikatų, t.y., pasitiki kitais vartotojais. Nėra centralizuoto administravimo.

Sertifikato sukūrimas ir platinimas yra procesai, užtikrinantys rakto susiejimą su vartotoju ir jo pasiekiamumą.

Tinklų topologijos ir saugos zonos

Tinklų topologija apibrėžia fizinį ar loginį tinklo išdėstymą. Svarbu turėti tinklo planą ir jį atnaujinti.

- Private network (intranet): Organizacijos valdomas tinklas.

- Extranet: Pusiau patikimas tinklas, apimantis verslo partnerius.

Skirtingų saugos lygių zonos skiriasi tuo, ar kompiuteriai tiesiogiai prijungti prie interneto. Prie interneto prijungti kompiuteriai patalpinami į išorinio perimetro arba DMZ (Demilitarized Zone) zoną. DMZ tikslas - neleisti srautui praeiti tiesiogiai. Jei reikalingas ryšys tarp DMZ zonos kompiuterių, jie veikia kaip proxy.

VLAN yra puikus sprendimas tvarkant skirtingo saugumo zonų tinklus, kiekvienas VLAN gali būti suprastas kaip skirtinga saugumo zona, apsauganti informacijos vientisumą bei konfidencialumą. Labai svarbu uždaryti nenaudojamus tinklo prievadus.

Tinklo adresų transliavimas (NAT)

Tinklo adresų transliavimas (NAT) buvo sukurtas siekiant sutaupyti IP adresus.

- Statinis NAT: 1:1 prikabinimas tarp privataus tinklo adreso ir viešo.

- Dinaminis NAT: Palaiko daugiau nei vieną hostą, pateikiant visą eilę viešų adresų.

Fizinės tinklo terpės ir tinklo įrenginiai

- Kabeliai: Plonas (thinnet), vytos poros, optinis kabelis. Optiniai kabeliai naudojami saugiam didelių duomenų srautų perdavimui dideliu greičiu ir yra atsparūs elektromagnetiniam laukui.

- Bevielė perdavimo terpė: Naudojama belaidžiams tinklams.

- Hub: Kelių portų kartotuvas.

- Maršrutizatoriai (Router): Įrenginiai, kurie nustato efektyviausią duomenų perdavimo maršrutą. Veikia OSI modelio tinklo sluoksnio lygmenyje. Jie naudoja maršrutizavimo lenteles (rankiniu būdu arba automatiškai) paketų judėjimui valdyti. Dinaminiai maršrutizatoriai automatiškai atranda kelius, bendraudami vieni su kitais.

- Ugniasienė (Firewall): Neleidžia interneto grėsmėms sklisti į vidinį tinklą. Ugniasienės yra techninės ir programinės. Naudojant ugniasienę galima įdiegti NAT ir filtruoti TCP/IP paketus.

VLAN technologijos pritaikymas įmonės plėtroje leidžia efektyviai valdyti tinklo resursus, didinti saugumą ir užtikrinti sklandų verslo procesų veikimą.