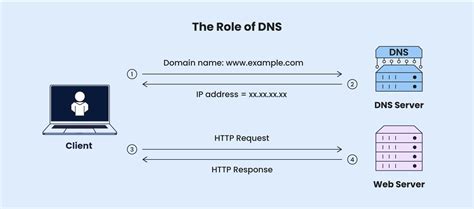

Domain Name System (DNS) yra sistema, kuri verčia domenų vardus į IP adresus, susijusius su jais pasauliniame žiniatinklyje. Kiekvienas prie interneto prijungtas įrenginys turi unikalų IP adresą. Įrenginiai naudoja kitų įrenginių IP adresus informacijos mainams. DNS serveriai atmeta poreikį atsiminti tokius sudėtingus skaičius, kaip 192.168.1.1. Šis vadovas apims DNS serverio diegimo ir konfigūravimo procesą sistemoje Windows Server 2012.

DNS Serverio diegimo proceso pradžia

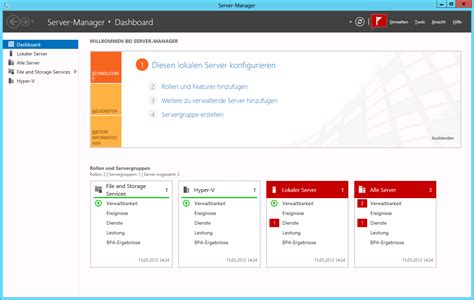

Norėdami įdiegti naują vaidmenį „Windows Server 2012“, naudokite serverio tvarkytuvę. Paleiskite serverio tvarkytuvę, spustelėkite meniu „Manage“ (Tvarkyti) ir pasirinkite „Add Roles and Features“ (Pridėti vaidmenis ir funkcijas).

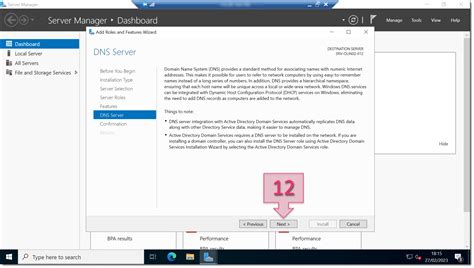

Spustelėkite „Next“ (Kitas) vedlio „Before you begin“ (Prieš pradedant) lange. Jei anksčiau buvote pažymėję langelį „Skip this page by default“ (Praleisti šį puslapį pagal numatytuosius nustatymus), šis puslapis, žinoma, nebus rodomas.

Dabar laikas pasirinkti diegimo tipą. DNS serveriams pasirinksite „Role-based or feature-based installation“ (Diegimas pagal vaidmenis arba funkcijas).

Tada pasirinksite, kuriame serveryje norite įdiegti DNS serverio vaidmenį iš serverių grupės. Pasirinkite norimą serverį ir spustelėkite „Next“ (Kitas).

Kitame lange pamatysite, kad DNS serveris dabar pasirinktas „Server Roles“ (Serverio vaidmenys) ekrane.

Kitame lange bus klausiama, ar norite pridėti papildomų funkcijų. Spustelėkite „Add Features“ (Pridėti funkcijas).

Kitame ekrane bus rodoma informacija apie DNS serverius ir ką jie daro. Spustelėkite „Next“ (Kitas), kad pereitumėte.

Prieš diegimą ekrane „Confirm installation selections“ (Patvirtinti diegimo pasirinkimus) jums suteikiama paskutinė galimybė peržiūrėti pasirinktas funkcijas. Galite pasirinkti parinktį „Restart the destination server automatically if required“ (Automatiškai paleisti tikslinį serverį, jei reikia) arba tiesiog paleisti serverį rankiniu būdu vėliau. DNS serverio diegimas nereikalauja perkrovimo, tačiau nebent suplanavote prastovos laiką, palikite tą langelį nepažymėtą, jei kas nors atsitiktų.

Ekrane „Installation progress“ (Diegimo eiga) rodoma jūsų DNS diegimo eiga.

Ir viskas! Jūsų DNS serveris sėkmingai įdiegtas. Jūsų serverio tvarkytuvėje turėtų būti naujas DNS serverio vaidmens elementas.

DNS serverio konfigūravimas

Nors DNS serverio vaidmuo yra įdiegtas, jis turi būti sukonfigūruotas jūsų domenui. Jei esate patyręs DNS serverio failų tvarkytojas, „Windows Server 2012“ leidžia tiesiogiai redaguoti failus. Tačiau „Microsoft“ rekomenduoja naudoti sąsajos įrankius, kad būtų išvengta klaidų, ypač jei integruojate DNS su „Active Directory“.

Jei norite konfigūruoti DNS naudodami komandų eilutę, naudokite komandą dnscmd. Tiems, kurie nemėgsta mokytis „TechNet“ atmintinai, keliais paspaudimais viskas bus atlikta.

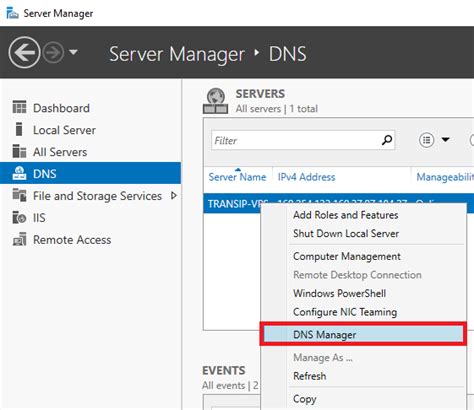

Serverio tvarkytuvėje, norėdami sukonfigūruoti DNS serverį, spustelėkite meniu „Tools“ (Įrankiai) ir pasirinkite „DNS“. Tai atvers DNS tvarkytuvės langą.

Prieš pridėdami bet kokius faktinius įrašus, turime sukonfigūruoti, kaip veiks DNS serveris. Pasirinkite DNS serverį, kurį norite tvarkyti, tada spustelėkite meniu „Action“ (Veiksmas) ir pasirinkite „Configure a DNS Server“ (Konfigūruoti DNS serverį). Tai atvers vedlį „Configure a DNS Server“ (Konfigūruoti DNS serverį).

Yra trys parinktys:

- Configure a forward lookup zone only (Konfigūruoti tik pirmyn nukreipimo zoną): tai leidžia atlikti standartinę DNS funkciją - pavadinimą paversti IP adresu.

- Create forward and reverse lookup zone (Sukurti pirmyn ir atgalinę nukreipimo zoną): tai leidžia atlikti atvirkštinę operaciją - IP adresą paversti pavadinimu. Pavyzdžiui, jei vartotojas nustatytas spausdinti į spausdintuvą, kurio IP adresas yra 10.20.12.114, bet jums reikia žinoti, kokiu pavadinimu tas spausdintuvas žinomas, kad galėtumėte jį rasti, atgalinė paieška gali padėti.

- Configure root hints only (Konfigūruoti tik šakninės užuominos): tai nesukurs pavadinimų įrašų duomenų bazės paieškoms, o tiesiog turės kitų DNS serverių IP adresus, kur galima rasti įrašus.

Jei jūsų tinklas jau turi DNS nustatymus, tikriausiai norėsite ir toliau naudoti tą patį konfigūraciją. Jei ne, daugeliu atvejų naudokite pirmyn ir atgalinę paiešką. (Atsarginės zonos paprastai nieko nepakenkia, ir jos yra naudingos, kai kyla poreikis).

Po to, kai atliksite pasirinkimą, spustelėkite „Next“ (Kitas).

Dabar pasirinkite, ar šis serveris palaikys zoną, ar šis serveris turės tik skaitymo kopiją DNS įrašų iš kito serverio.

Tada įveskite savo zonos pavadinimą. Jei tai yra jūsų pirmasis DNS serveris, tai turi būti jūsų visos organizacijos pagrindinės zonos pavadinimas. Pavyzdžiui, mano zonos pavadinimas gali būti arcticllama.com. Tačiau jei šis serveris bus autoritetingas tik už dalį, o kiti DNS serveriai bus atsakingi už kitas zonas, pavadinimas turės tai atspindėti. Pavyzdžiui, us.arcticllama.com būtų tik Amerikos dalies mano didžiulės korporacijos imperijos zonos pavadinimas :) Spustelėkite „Next“ (Kitas), kai įvesite pavadinimą.

Dabar turite pasirinkti failo pavadinimą, kuriame bus saugomi DNS įrašai. Numatytasis failo pavadinimas yra pridėti .dns plėtinį prie zonos pavadinimo, kurį pasirinkote ankstesniame lange. Nebent jūsų įmonės politika nurodo kitaip, laikykitės konvencijos, kad vėliau sau palengvintumėte.

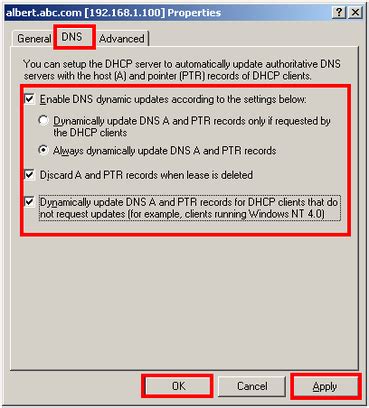

Tada pasirinkite, kaip serveris atsakys į dinaminiai atnaujinimus. Nors čia yra trys pasirinktys, gamyboje turėtų būti naudojamos tik dvi. Pasirinkite pirmąją parinktį, kad leistumėte tik saugius dinamius atnaujinimus, jei integruojate DNS su „Active Directory“. Pasirinkite „Do not allow dynamic updates“ (Neleisti dinamių atnaujinimų), jei jūsų DNS nėra integruotas su „Active Directory“ ir nenorite leisti dinaminių atnaujinimų. Neleiskite nesaugių dinaminių atnaujinimų, nebent tikrai žinote, ką darote, ir turite labai gerą priežastį tai daryti.

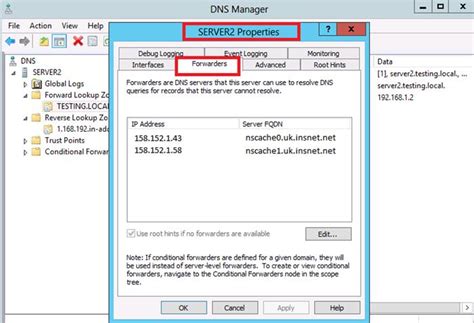

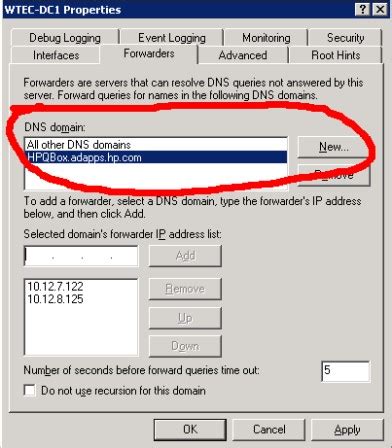

Toliau pateikiama parinktis konfigūruoti tarpininkus (forwarders). Jei jūsų DNS serveris kada nors gaus užklausą, kuriai jis neturi įrašo, jis gali perduoti tą užklausą kitam DNS serveriui, kad sužinotų, ar jis turi atsakymą. Pavyzdžiui, norint užtikrinti vardų skiriamąją gebą interneto ryšiui, čia galite įvesti savo ISP vardų serverius arba naudoti DNS paslaugų teikėją, pvz., „OpenDNS“. Galite (ir turėtumėte) turėti daugiau nei vieną serverį sąraše, jei DNS serveris dėl tam tikros priežasties neprieinamas. Tarpininkų sąrašo tvarka yra tvarka, kuria jie bandomi, todėl greičiausią ir patikimiausią tarpininką įrašykite sąrašo viršuje.

Spustelėkite „Next“ (Kitas), ir jūsų DNS serveris dabar sukonfigūruotas ir paruoštas naudoti.

Konfigūracijos patikrinimas ir papildomi nustatymai

Pirmiausia įsitikinkite, kad jūsų klientai nurodo jūsų „Windows“ DNS serverį. Žinau, kad tai skamba gana akivaizdžiai, bet jus nustebintų, kiek žmonių praleidžia šį žingsnį. Jei esate „Active Directory“ (AD) aplinkoje, jūsų klientai tikrai turi būti nukreipti į DNS, kuris veikia jūsų domenų valdiklyje (DC). Jei turite tik vieną domenų valdiklį (DC), tai yra IP adresas, kurį norite naudoti; jei turite daugiau nei vieną, naudokite abu.

Tai atidarys DNS tvarkytuvę. Turėtumėte būti nukreipti į serverio ypatybių skirtuką „Forwarders“ (Tarpininkai). Tai atidarys dialogo langą „Edit Forwarders“ (Redaguoti tarpininkus). Baigę turėtumėte atrodyti maždaug taip.

Baigę spustelėkite „OK“ (Gerai), ir būsite grąžinti į DNS serverio ypatybes. Pagal numatytuosius nustatymus bus pažymėtas langelis „Use root hints if no forwarders are available“ (Naudoti šakninės užuominos, jei tarpininkai neprieinami). Ši parinktis yra dvipusė: jei paliksite ją pažymėtą, jūsų DNS serveris gali konsultuotis su šakninės užuominos serveriais, kad išspręstų DNS įrašą ir gali aplenkti „OpenDNS“. Taigi, kurią parinktį pasirinksite? Na, tai tikrai priklauso nuo to, kaip naudojate „OpenDNS“. Jei naudojate „OpenDNS“ kaip filtrą situacijoje, kai filtras visada turi veikti, kaip mokykloje, bažnyčioje ir pan., panaikinkite žymėjimą.

Dabar, kai atnaujinote tarpininkus, turėsite išvalyti DNS talpyklą. Spustelėkite meniu „View“ (Peržiūra) ir tada „Advanced“ (Išplėstinė). Viskas baigta! Atminkite, kad jei turite daugiau nei vieną „Windows Server 2012/2012 R2“ DNS serverį, šį pakeitimą turėsite atlikti kiekviename iš jų. Taip pat turėsite paleisti ipconfig.exe /flushdns savo klientuose, jei norite, kad „OpenDNS“ būtų pradėta naudoti nedelsiant.

DNSSEC ir WINS integracija

Jei zona pasirašyta su DNSSEC ir reikalingas patvirtinimas, DNSSEC turi būti palaikomas kiekvieno DNS serverio, dalyvaujančio DNS užklausos ir atsakymo procese. Šis palaikymas sukuria pasitikėjimo grandinę, leidžiančią DNSSEC duomenims būti perduotiems iš autoritetingo DNS serverio, kuris talpina pasirašytą zoną, į kitus DNS serverius, kurie gali patikrinti šiuos duomenis ir taip patvirtinti, kad DNS atsakymai yra autentiški. DNS klientai, suprantantys saugumą, taip pat gali būti sukonfigūruoti reikalauti, kad būtų atliktas DNSSEC patvirtinimas. Klientai, kurie nesupranta saugumo arba nereikalauja patvirtinimo, vis tiek gali būti apsaugoti su DNSSEC.

DNSSEC sistemoje „Windows Server 2008 R2“ nėra skirta naudoti su dinaminėmis, „Active Directory“ integruotomis DNS zonomis. Norint palaikyti laipsnišką migraciją, DNSSEC galima diegti mišrioje aplinkoje su „Windows Server 2008 R2“ ir „Windows Server 2012“ DNS serveriais.

Pastaba: DNS klientas „Windows 7“, „Windows Server 2008 R2“ ir vėlesnėse „Windows“ versijose yra nepatvirtinantis, DNSSEC suprantantis stub stub resolveris. Ankstesnės „Windows DNS Client“ versijos nesuprato DNSSEC. Atnaujinti DNSSEC standartai (pvz., NSEC3), pasiekiami „Windows Server 2012“ ir „Windows Server 2012 R2“, yra nesuderinami su DNS serveriais, veikiančiais „Windows Server 2008 R2“. Zonos, pasirašytos (senesniuose) DNS serveriuose, veikiančiuose „Windows Server 2008 R2“, yra suderinamos su kai kuriomis DNSSEC operacijomis (dabartiniuose) DNS serveriuose, veikiančiuose „Windows Server 2012“ ar vėlesnėje operacinėje sistemoje. DNSSEC susiję išteklių įrašai (pvz., RRSIG, DNSKEY) šiose zonose bus įkelti į dabartinius DNS serverius, o zonos galės atlikti DNSSEC patvirtinimą. Zonos, pasirašytos „Windows Server 2008 R2“, negali būti pasirašytos serveryje, veikiančiame „Windows Server 2012“ ar vėlesnėje operacinėje sistemoje, naudojant Invoke-DnsServerZoneUnsign cmdlet arba DNS tvarkytuvės konsolę. Norint pasirašyti zoną, pasirašytą senesniame DNS serveryje, turite naudoti senesnes procedūras. Pasitikėjimo saitai, sukurti senesniuose DNS serveriuose, gali būti importuoti ir bus rodomi dabartiniuose DNS serveriuose naudojant DNS tvarkytuvės konsolę arba „Windows PowerShell“. DNSSEC susijusios „Name Resolution Policy Table“ (NRPT) taisyklės yra pirmyn ir atgal suderinamos. Nustatyta problema, kai DNSSEC patvirtinimas gali nepavykti kompiuteriuose, veikiančiuose „Windows 7“, kai perduodate pasitikėjimo saitus „Active Directory“.

Norint naudoti WINS paieškos integraciją, du specialūs išteklių įrašų tipai - WINS ir WINS-R išteklių įrašai - yra įjungti ir pridedami prie zonos. Kai naudojamas WINS išteklių įrašas, DNS užklausos, kurioms nepavyksta rasti atitinkamo šeimininko (A) išteklių įrašo zonoje, yra perduodamos WINS serveriams, kurie yra sukonfigūruoti WINS išteklių įraše. „Windows Server 2008 R2“ WINS paieška buvo išjungta DNSSEC pasirašytoms zonoms. Ne pasirašytoms zonoms, WINS skirtukas rodomas DNS tvarkytuvėje, kai peržiūrite zonos ypatybes. „Windows Server 2012“ ir vėlesnėse operacinėse sistemose WINS perdavimas yra įjungtas pasirašytoms zonoms. Jei pasirenkate „Use WINS forward lookup“ (Naudoti WINS pirmyn paiešką) žymėjimo langelį, kad įjungtumėte WINS paiešką pasirašytoje zonoje, pasirodys įspėjamasis pranešimas. Panašus pranešimas rodomas, jei bandote pasirašyti zoną, kurioje anksčiau buvo įjungta WINS paieška.

DNSSEC diegimo ir administravimo patobulinimai

„Windows Server 2012“ ir „Windows Server 2012 R2“ suteikia daugybę patobulinimų, palyginti su „Windows Server 2008 R2“, kurie supaprastina DNSSEC diegimą ir administravimą, įskaitant dinamių, „Active Directory“ integruotų DNS zonų pasirašymą internetu, „Windows PowerShell“ palaikymą ir vedlius, integruotus į DNS tvarkytuvės konsolę.

Raktų valdytojas (Key Master) yra DNS serveris, kuris generuoja ir tvarko pasirašymo raktus zonai. „Windows Server 2008 R2“ DNSSEC pasirašytos zonos galėjo būti pasirašytos tik neprisijungus, naudojant failais pagrįstą zonos kopiją. Negalėjote generuoti ar atnaujinti parašų, kol zona buvo prisijungusi. Raktus, reikalingus zonai pasirašyti, galėjote generuoti tik rankiniu būdu naudodami dnscmd įrankį. Nėra įmontuotos nuostatos automatiškai generuoti papildomus raktus rotacijai. dnscmd reikėjo kelių įvesties duomenų raktams generuoti ir neprisiėmė numatytųjų reikšmių. Zonos pasirašymas taip pat buvo rankinė operacija per dnscmd ir buvo atliekamas neprisijungus naudojant zonos kopiją. „Windows Server 2008 R2“ palaikė „Active Directory“ integruotų zonų pasirašymą, tačiau pasirašyta zona negalėjo turėti įjungtų dinaminių atnaujinimų. Nėra nuostatos replikuoti ar platinti privačius raktus. Raktai buvo saugomi kompiuterio sertifikatų saugykloje kompiuteryje, kuriame jie buvo generuoti.

„Windows Server 2012“ ir vėlesnėse operacinėse sistemose DNSSEC palaikymas yra patobulintas, įtraukiant dinaminių zonų pasirašymą internetu. Pasirašymo raktai automatiškai generuojami DNS tvarkytuvės arba „Windows PowerShell“, kai nustatyti parametrai. DNS tvarkytuvė arba „Windows PowerShell“ gali būti naudojami zonai pasirašyti naudojant numatytąsias arba pasirinktines reikšmes. Jei zona anksčiau buvo pasirašyta, taip pat galite pasirinkti pakartotinai naudoti šias parametrų reikšmes. Dabar zonos pasirašymas atliekamas aktyviose, prisijungusiose zonose. Jei zona atnaujinama, ji automatiškai persirašo. Pasirašytų zonų atnaujinimai gali būti atliekami rankiniu būdu arba dinamiškai.

DNS sistemoje „Windows Server 2012“ ir „Windows Server 2012 R2“ taip pat yra DNSSEC vedlys DNS tvarkytuvėje, kuris veda administratorių per pasirašymo ir pasirašymo panaikinimo procesą. Vedlys automatiškai generuoja visus raktus, reikalingus zonai pasirašyti. „Active Directory“ integruotoms zonoms, privatūs zonos pasirašymo raktai automatiškai replikuojasi į visus autoritetingus DNS serverius per „Active Directory“ replikaciją. Kiekvienas autoritetingas serveris pasirašo savo zonos kopiją, kai gauna raktą. Optimaliam našumui ir siekiant išvengti „Active Directory“ duomenų bazės failo dydžio didėjimo, pasirašyta zona lieka atmintyje „Active Directory“ integruotoms zonoms. DNSSEC pasirašyta zona į diską įrašoma tik failais pagrįstoms zonoms.

Apskritai kriptografinės operacijos yra skaičiavimo požiūriu brangios. Didelėms zonoms DNS serveris gali užtrukti kelias minutes pasirašyti zoną, priklausomai nuo rakto ilgio ir zonos dydžio. Siekiant išvengti našumo pablogėjimo, kai visi DNS serveriai pradeda pasirašyti zoną tuo pačiu metu, pasirašymas yra laipsniškas.

„Windows Server 2008“ ir „Windows Server 2008 R2“ DNS serveriuose, veikiančiuose tik skaitymo domenų valdikliuose (RODC), talpinamos „Active Directory“ integruotos visų zonų kopijos. Tačiau, kadangi zona yra tik skaitymo, DNS serveris negali atlikti jokių pakeitimų zonose, kurias jis talpina. „Windows Server 2012“ ir „Windows Server 2012 R2“ RODC įkelia nepasirašytas zonas iš „Active Directory“ be funkcionalumo pakeitimų, palyginti su „Windows Server 2008 R2“. Tačiau, jei RODC randa DNSSEC pasirašytą zoną „Active Directory“, jis neįkelia zonos kaip „Active Directory“ integruotos. Vietoj to, jis sukuria antrinę zonos kopiją, tada sukonfigūruoja artimiausią rašomą domenų valdiklį kaip pagrindinį serverį. Tada RODC bando atlikti zonos perkėlimą. Zonos perkėlimas turi būti įjungtas pagrindiniame DNS serveryje, kad šis perkėlimas pavyktų. Jei zonos perkėlimas nėra įjungtas, RODC registruoja klaidų įvykį ir nesiima jokių tolesnių veiksmų. Šiuo atveju turite rankiniu būdu įjungti zonos perkėlimą pagrindiniame serveryje, kurį pasirinko RODC.

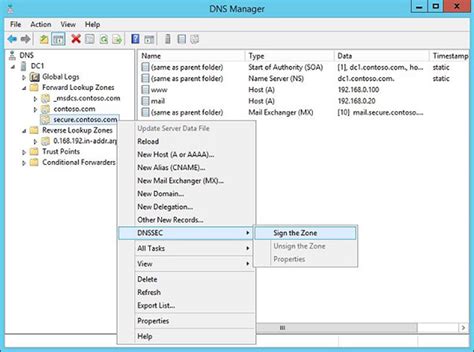

Zonos DNSSEC būsena rodoma konsolės medyje su užrakto piktograma šalia zonos pavadinimo, jei ji pasirašyta su DNSSEC. Pasirašyta zona dešiniajame skydelyje stulpelyje „DNSSEC Status“ (DNSSEC būsena) taip pat rodo būseną „Signed“ (Pasirašyta) ir atitinkamame stulpelyje rodomas „The Key Master“ (Raktų valdytojas) pavadinimas. Taip pat galite dešiniuoju pelės mygtuku spustelėti zoną DNS tvarkytuvėje ir pasirinkti „DNSSEC“. Jei zona dar nepasirašyta, vienintelė turima pasirinktis yra „Sign the Zone“ (Pasirašyti zoną).

DNSSEC sistemoje „Windows“ „Raktų valdytojas“ yra DNS serveris, atsakingas už DNSSEC pasirašytos zonos raktų generavimą ir valdymą. Kai naudojate numatytuosius nustatymus zonai pasirašyti, vietinis serveris pasirenkamas kaip Raktų valdytojas. Taip pat turite galimybę pasirinkti kitą DNS serverį iš serverių, kurie palaiko DNSSEC pasirašymą internetu, sąrašo. Raktų valdytojas turi būti pagrindinis, autoritetingas zonos serveris ir turi galėti pasirašyti zoną internetu. Raktų valdytojo vaidmuo gali būti perkeltas į kitą autoritetingą vardų serverį po zonos pasirašymo. Šis perkėlimas gali būti atliktas sklandžiai, jei dabartinis Raktų valdytojas yra prisijungęs, arba gali būti atliktas kaip nelaimės atkūrimo scenarijaus dalis, jei dabartinis Raktų valdytojas yra neprisijungęs.

Jei zona yra „Active Directory“ integruota, Raktų valdytojas yra domenų valdiklis ir gali pasinaudoti patobulintomis saugumo priemonėmis, naudojamomis su domenų valdikliais. Jei zona yra failais pagrįsta, Raktų valdytojas gali nebūti domenų valdiklis. Šiuo atveju rekomenduojama imtis papildomų saugumo priemonių, kad apsaugotumėte Raktų valdytoją nuo atakų ir kad nebūtų pažeisti privatūs raktai. Raktų valdytojo pavadinimas rodomas DNS tvarkytuvėje, kai spustelite „Forward Lookup Zones“ (Pirmyn nukreipimo zonos) arba „Reverse Lookup Zones“ (Atgalinės nukreipimo zonos), ir jis rodomas skirtuke „Key Master“ (Raktų valdytojas) DNSSEC ypatybių puslapyje. Taip pat galite naudoti „Get-DnsServerDnsSecZoneSetting“ „Windows PowerShell“ cmdlet, kad peržiūrėtumėte Raktų valdytoją. Raktų valdytojas generuoja visus zonos raktus ir yra atsakingas už privačių raktų ir zonos pasirašymo informacijos platinimą. Ne pasirašyta zona taip pat gali turėti nustatytą Raktų valdytoją. Visos pasirašytos zonos turi Raktų valdytojo nustatymą, nepriklausomai nuo to, ar jos šiuo metu pasirašytos, ar ne.

Jei Raktų valdytojas yra prisijungęs, galite atlikti sklandų Raktų valdytojo vaidmens perkėlimą į kitą DNS serverį. Norėdami perkelti Raktų valdytojo vaidmenį naudodami DNS tvarkytuvę, peržiūrėkite zonos DNSSEC ypatybes, spustelėkite skirtuką „Key Master“ (Raktų valdytojas) ir pasirinkite „Use the following DNS server as the Key Master“ (Naudoti šį DNS serverį kaip Raktų valdytoją). Kai spustelite išskleidžiamąjį sąrašą, pasirodys perspėjimo pranešimas, klausiantis, ar norite, kad vietinis serveris sudarytų prisijungusių, atitinkančių DNS serverių, kurie gali būti Raktų valdytojas, sąrašą. Spustelėkite „OK“ (Gerai), pasirinkite serverį iš sąrašo, tada spustelėkite „OK“ (Gerai). Taip pat galite atlikti šią operaciją naudodami „Windows PowerShell“ su Reset-DnsServerZoneKeyMasterRole cmdlet. Serveris, paskirtas Raktų valdytoju, turi būti prisijungęs ir labai prieinamas, kad būtų užtikrintas nepertraukiamas raktų pasirašymo operacijų teikimas. Tačiau, jei Raktų valdytojas tampa neprisijungęs ir jo negalima lengvai atkurti, galima priverstinai perkelti Raktų valdytojo vaidmenį į kitą atitinkantį DNS serverį, naudojant procesą, vadinamą „seizing“ (perėmimu). Neatlikite Raktų valdytojo vaidmens perėmimo, nebent tai neišvengiama. Raktų valdytojas turi turėti prieigą prie privačių raktų medžiagos DNSSEC pasirašytos zonos. Jei dabartinis Raktų valdytojas yra neprisijungęs, kiti DNS serveriai gali turėti prieigą prie privačių raktų medžiagos, jei ji saugoma bendroje vietoje, pvz., „Active Directory“. Jei privačių raktų medžiaga nėra saugoma „Active Directory“, o naujasis Raktų valdytojas negali kitaip pasiekti privačių raktų zonai, turi būti generuojami nauji raktai, o zona turi būti persirašoma šiais naujais raktais.

Norint saugoti privačių raktų medžiagą „Active Directory“, pasirinkite „Replicate this private key to all DNS servers authoritative for this zone“ (Replikuoti šį privatų raktą į visus autoritetingus šiai zonai DNS serverius) žymėjimo langelį visuose naudojamuose KSK. Jei nenorite saugoti privačių raktų medžiagos „Active Directory“, taip pat galite suteikti prieigą prie privačių raktų medžiagos naudodami sertifikatą ar aparatūros saugojimo modulio (HSM) įrenginį. Jei naujasis Raktų valdytojas negali pasiekti privačių raktų medžiagos zonai, rodomas pranešimas, nurodantis, kad privačių raktų medžiaga neprieinama ir kad reikia generuoti naujus raktus. Jei spustelite „Yes“ (Taip) ir tęsiate Raktų valdytojo vaidmens perėmimą, nauji ZSK ir KSK nebus automatiškai generuojami. Turite persirašyti zoną, kad privačių raktų medžiaga būtų prieinama. Jei pasitikėjimo saitai buvo perduoti zonai, šie pasitikėjimo saitai taip pat turi būti pakeisti.

Jei privačių raktų medžiaga saugoma „Active Directory“, galite perimti Raktų valdytojo vaidmenį kitame pagrindiniame, autoritetingame „Active Directory“ integruotame DNS serveryje ir turėti visapusišką prieigą prie privačių raktų medžiagos. Jei naudojate DNS tvarkytuvę, norėdami pasiekti „Active Directory“ integruotą autoritetingą DNS serverį su pagrindine zonos kopija, kai Raktų valdytojas yra neprisijungęs, peržiūrėdami zonos DNSSEC ypatybes, matysite pranešimą, nurodantį, kad DNSSEC nustatymai negalėjo būti įkelti. Spustelėkite „OK“ (Gerai), kad įkeltumėte DNSSEC nustatymus naudodami vietinį serverį. Pasirinkę naują Raktų valdytoją ir spustelėję „OK“ (Gerai), pasirodys pranešimas su informacija apie atliekamus pakeitimus. Dar kartą spustelėkite „OK“ (Gerai), kad tęstumėte perėmimo operaciją. Pasirodys kitas pranešimas su vaidmens perkėlimo būsena. Informacija apie naują Raktų valdytoją replikuojasi „Active Directory“ visuose pagrindiniuose DNS serveriuose. Perėmus Raktų valdytojo vaidmenį kitame serveryje, jei senasis Raktų valdytojas prisijungia, jis aptinka, kad nebėra Raktų valdytojas.

Zonos perkėlimai gali būti apsaugoti naudojant IPsec. Sertifikatais pagrįsta autentifikacija gali būti naudojama IPsec sesijai tarp DNS serverių nustatyti. Kiekvienas galinis taškas turi pateikti sertifikatą, kad įrodytų savo tapatybę.

Nustatyta klaida „Windows Server 2012“ ir „Windows Server 2012 R2“, dėl kurios DNSSEC pasirašytoje zonoje gali kauptis kelios RRSIG įrašai antriniame DNS serveryje, ypač dėl išteklių įrašų prie zonos šaknies, pvz., DNSKEY parašų. Šie papildomi išteklių įrašai nesukelia DNS skiriamojo gebos problemų. Šie papildomi RRSIG įrašai kaupiasi, nes inkrementiniai zonos perkėlimai (IXFR) iš pagrindinio DNS serverio prideda naujus RRSIG įrašus, bet automatiškai nepašalina senesnių RRSIG įrašų. Norint pašalinti šiuos įrašus, inicijuokite visą zonos perkėlimą. Taip pat įmanoma, kad RRSIG įrašai antriniame DNS serveryje pasibaigtų. Norint išvengti pasibaigimo, galite periodiškai inicijuoti visą zonos perkėlimą iš pagrindinio į antrinį DNS serverį. DNS-Server-Service įvykio ID 1525 (įspėjimas) ir įvykio ID 1524 (klaida) yra registruojami įvykių peržiūroje, kai parašai netrukus baigsis ir jau baigėsi.

DNSSEC Overview

Išteklių įrašų (Resource Records) pridėjimas

Išteklių įrašas yra informacijos saugojimo ir perdavimo vienetas DNS.

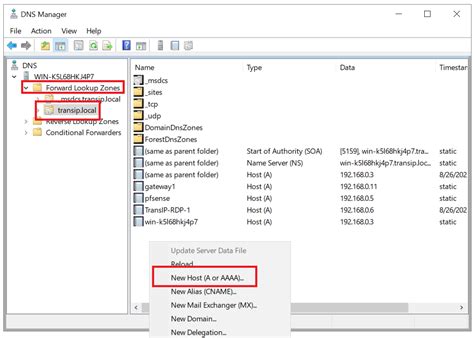

Atidarykite aplanką „Forward Lookup Zones“ (Pirmyn nukreipimo zonos) DNS tvarkytuvėje ir raskite zonos aplanką. Atsidarys naujas puslapis „New Host“ (Naujas šeimininkas). Lauke „Name“ (Pavadinimas) įveskite šeimininko pavadinimą (be domeno, jis naudos zonos pavadinimą kaip domeną) ir jūsų IP adresą.

Matome naują eilutę „Non-authoritative answer“ (Neautoritetingas atsakymas). Tai reiškia, kad mūsų DNS serveris neturi originalių domeno zonos failų. Čia mašina priskyrė save kaip numatytąjį DNS serverį. DNS serverio domeno pavadinimas rodomas kaip nežinomas, nes nėra išteklių įrašų IP adresui (10.0.1.7).

Su „split-brain DNS“ DNS įrašai yra padalijami į skirtingus „Zone Scopes“ (Zonos diapazonus) tame pačiame DNS serveryje, o DNS klientai gauna atsakymą, atsižvelgiant į tai, ar klientai yra vidiniai, ar išoriniai klientai. Galite sukonfigūruoti DNS politiką, kad sukurtumėte užklausų filtrus, pagrįstus jūsų pateiktais kriterijais. Galite sukonfigūruoti RRL nustatymus, kad kontroliuotumėte, kaip atsakyti į DNS kliento užklausas, kai jūsų serveris gauna kelias užklausas, nukreiptas į tą patį klientą. Pavyzdžiui, botnet gali siųsti užklausas į jūsų DNS serverį, naudodamas trečiojo kompiuterio IP adresą kaip užklausos siuntėją.

- Leak rate (Nutekėjimo sparta): Tai yra, kaip dažnai DNS serveris atsako į užklausą per laiką, kai atsakymai yra sustabdyti. Pavyzdžiui, jei serveris sustabdo atsakymus klientui 10 sekundžių, o nutekėjimo sparta yra 5, serveris vis tiek atsako į vieną užklausą už kiekvieną išsiųstą užklausą.

- TC rate (TC sparta): Tai naudojama, kad pranešti klientui, jog reikia pabandyti prisijungti naudojant TCP, kai atsakymai klientui yra sustabdyti. Pavyzdžiui, jei TC sparta yra 3, o serveris sustabdo atsakymus tam tikram klientui, serveris išduoda TCP ryšio užklausą už kiekvieną gautą 3 užklausą.

Galite naudoti DANE palaikymą (RFC 6394 ir 6698), kad nurodytumėte savo DNS klientams, kokią CA jie turėtų tikėtis gauti sertifikatus domenų vardams, kurie yra jūsų DNS serveryje.

„Unknown Record“ (Nežinomas įrašas) yra RR, kurio RDATA formatas nėra žinomas DNS serveriui. Naujai pridėtas nežinomų įrašų tipų palaikymas (RFC 3597) reiškia, kad galite pridėti nepalaikomų įrašų tipus į „Windows“ DNS serverio zonas dvejetainiu formatu. „Windows“ talpinantis skiriamasis mechanizmas jau turi galimybę apdoroti nežinomus įrašų tipus. IPv6 šakninės užuominos, paskelbtos IANA, buvo pridėtos į „Windows“ DNS serverį.

Add-DnsServerRecursionScope- šis cmdlet sukuria naują rekursijos diapazoną DNS serveryje.Add-DnsServerClientSubnet- šis cmdlet sukuria naują DNS kliento pogrupį.Add-DnsServerQueryResolutionPolicy- šis cmdlet sukuria naują DNS užklausų skiriamojo gebos politiką.Add-DnsServerZoneTransferPolicy- šis cmdlet sukuria naują DNS serverio zonos perkėlimo politiką.

Po daugelio bandymų nusprendžiau, kad problema turi būti serverio NIC gedimas. Ar kas nors gali patarti, koks yra geriausias būdas atkurti DNS nustatymus į darbinę būseną? Negalėjo būti skiriamas IP adresas. Klaida tikrinant LDAP ir RPC ryšį. Koks mano geriausias pasirinkimas, kad DNS veiktų tinkamai (ir švarus diegimas nėra variantas!)?

Nors yra daugybė DNS serverių, tiek nemokamų, tiek mokamų, prieinamų visiems naudoti, tam tikrose situacijose geriau turėti savo. Tačiau jo diegimas gali būti sudėtingesnis, nei galite manyti. Šiame vadove aptarsime DNS serverių diegimą „Windows Server 2012“, 2016 ir 2019.

Kas yra DNS?

Paprastai tariant, DNS arba Domain Name Server yra tarsi internetinė adresų knyga. Kai naršote informaciją žiniatinklyje, įvedate skirtingus domenų vardus, tokius kaip abc.com ar xyz.com. Ar taip? Be to, žiniatinklio naršyklė veikia su IP (Internet Protocol) adresų pagalba. DNS verčia domenų vardus į IP adresus, kad žiniatinklio naršyklės galėtų pasiekti interneto išteklius.

Išvada

Jei tiksliai atlikote visus straipsnyje aprašytus veiksmus, DNS serveris sėkmingai įdiegtas „Windows Server“. Jei pasirinkote rankinio teikimo metodą, turite individualiai sukonfigūruoti prieigos teises ir nustatymus valdomuose serveriuose.

- IPAM GPO rankinis taikymas: Naudojant šį metodą, sukuriamos IPAM GPO, bet jos automatiškai netaikomos valdomiems serveriams. GPO taikymas atliekamas rankiniu būdu pridedant valdomus serverius prie GPO saugos filtravimo. Norėdami naudoti šį metodą, pirmiausia atlikite veiksmus skyriuje „Create IPAM Provisioning GPOs“.

- Individualių nustatymų rankinis konfigūravimas: Šiuo metodu GPO nenaudojamos. Vietoj to, administratorius rankiniu būdu konfigūruoja prieigos nustatymus kiekviename valdomame serveryje. Buvimas „Domain Admins“ grupėje arba lygiavertėje grupėje yra minimalus reikalavimas, norint atlikti šią procedūrą.

Naudokite šią procedūrą, kad įjungtumėte IPAM serverio prieigą prie įeinančių ugniasienės prievadų valdomame DNS serveryje. Jei valdomas DNS serveris tampa nevaldomas, ištrinkite šias įeinančias ugniasienės taisykles.

- Dešiniuoju pelės mygtuku spustelėkite „Inbound Rules“ (Įeinančios taisyklės) ir pasirinkite „New Rule“ (Nauja taisyklė).

- Dešiniuoju pelės mygtuku spustelėkite „Inbound Rules“ (Įeinančios taisyklės) ir pasirinkite „New Rule“ (Nauja taisyklė).

- Dešiniuoju pelės mygtuku spustelėkite „Inbound Rules“ (Einančios taisyklės) ir pasirinkite „New Rule“ (Nauja taisyklė).

Norint pasiekti konfigūracijos duomenis ir serverio įvykių žurnalus, IPAM serveris turi būti domeno „IPAM Users Group“ (IPAM vartotojų grupė) narys. Jei DNS serverio paslauga veikia domenų valdiklyje, kai kurios toliau pateiktos procedūros skiriasi nuo tų, kurios naudojamos, jei DNS serveris yra domeno narys, kuris neveikia tame pačiame serveryje su „Active Directory Domain Services“ (AD DS).

Atidarykite „Windows PowerShell“ raginimą ir įveskite Get-ADComputer <IPAM server name> ir paspauskite ENTER. Get-ADComputer cmdlet nėra pasiekiamas, nebent yra įdiegtas „Windows PowerShell“ „Active Directory“ modulis. Šis modulis pagal numatytuosius nustatymus įdiegtas domenų valdiklyje. Jei DNS serveris yra atskiras domeno narys serveris, galite įdiegti „Active Directory“ modulį naudodami vedlį „Add Roles and Features“ (Pridėti vaidmenis ir funkcijas), pasirinkę „Role-based or feature-based installation“ (Diegimas pagal vaidmenis arba funkcijas), o tada pasirinkę „Features\Remote Server Administration Tools\Role Administration Tools\AD DS and AD LDS Tools\Active Directory module for Windows PowerShell“. Komandos išvestyje paryškinkite eilutę šalia SID ir paspauskite ENTER.

Registrų rengyklėje, CustomSD Value duomenų eilutės pabaigoje, įveskite (A;;0x1;;; ir tada įklijuokite SID iš mainų srities, tada įveskite uždaromąjį skliaustą ). Pavyzdžiui, jei kopijuotas SID yra S-1-5-21-319372935-2150250437-1932643794-1106 (kaip parodyta aukščiau pateiktame pavyzdyje), tada reikšmės eilutės pabaiga yra (A;;0x1;;;S-1-5-21-319372935-2150250437-1932643794-1106). Būkite atsargūs, kad nepakeistumėte visos reikšmės eilutės.

IPAM serveris turi būti pridėtas prie „DnsAdmins“ saugos grupės. Tai leidžia IPAM serveriui atlikti DNS administravimo funkcijas. Norint įjungti DNS administravimą atskirame domeno nario DNS serveryje, reikia pridėti IPAM serverio kompiuterio paskyrą į vietinę administratoriaus grupę DNS serveryje.